Autorisation dynamique au cas par cas

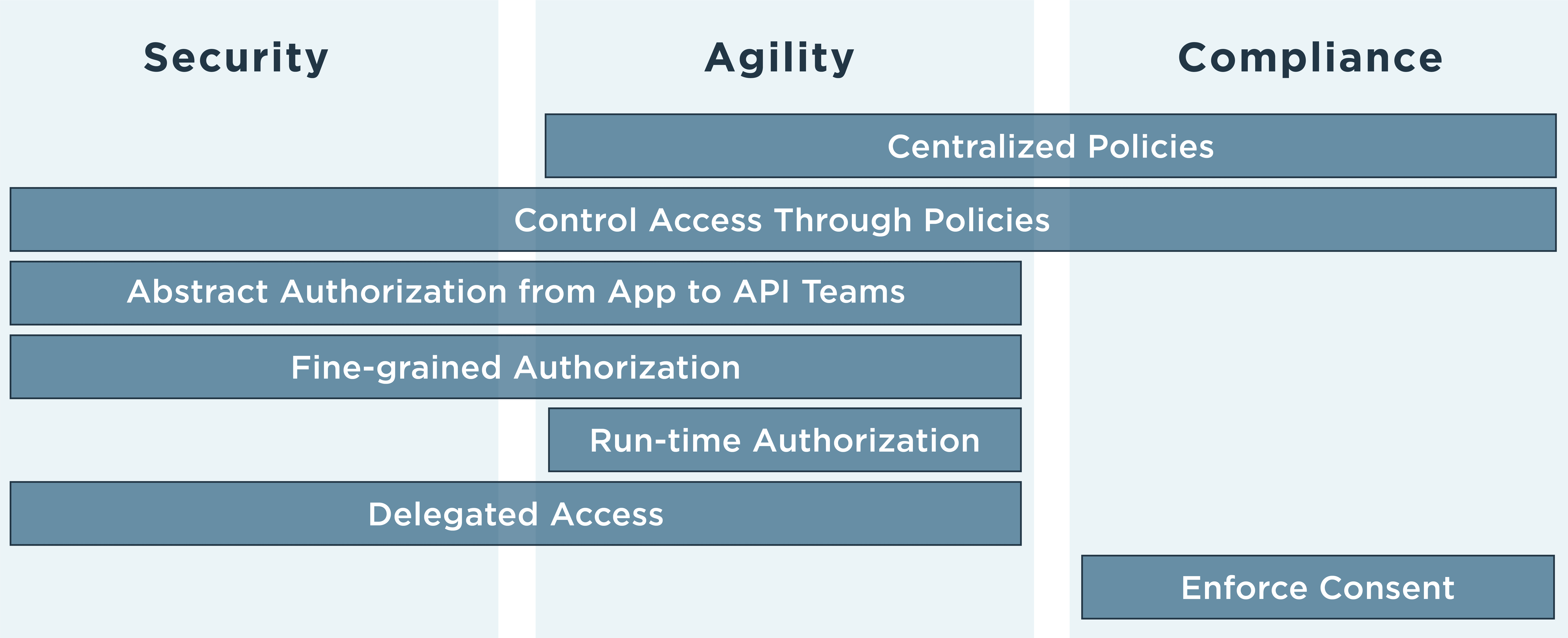

Les transactions et les données digitales sont en pleine explosion, mais les règles d’autorisation d’accès ne sont pas homogènes dans votre entreprise. La mise à jour, l’audit et la gestion de ces règles peuvent être fastidieux voire impossibles. PingAuthorize fournit des politiques d’autorisation centralisées capables d’évaluer des attributs d’identité, des droits, des consentements, l’application à l’origine de la demande ou d’autres informations contextuelles pour autoriser des actions critiques et le transfert de données de grande valeur. Vous aurez ainsi l’agilité nécessaire pour réagir instantanément sans sacrifier la sécurité ou votre conformité aux réglementations.

Télécharger le Rapport

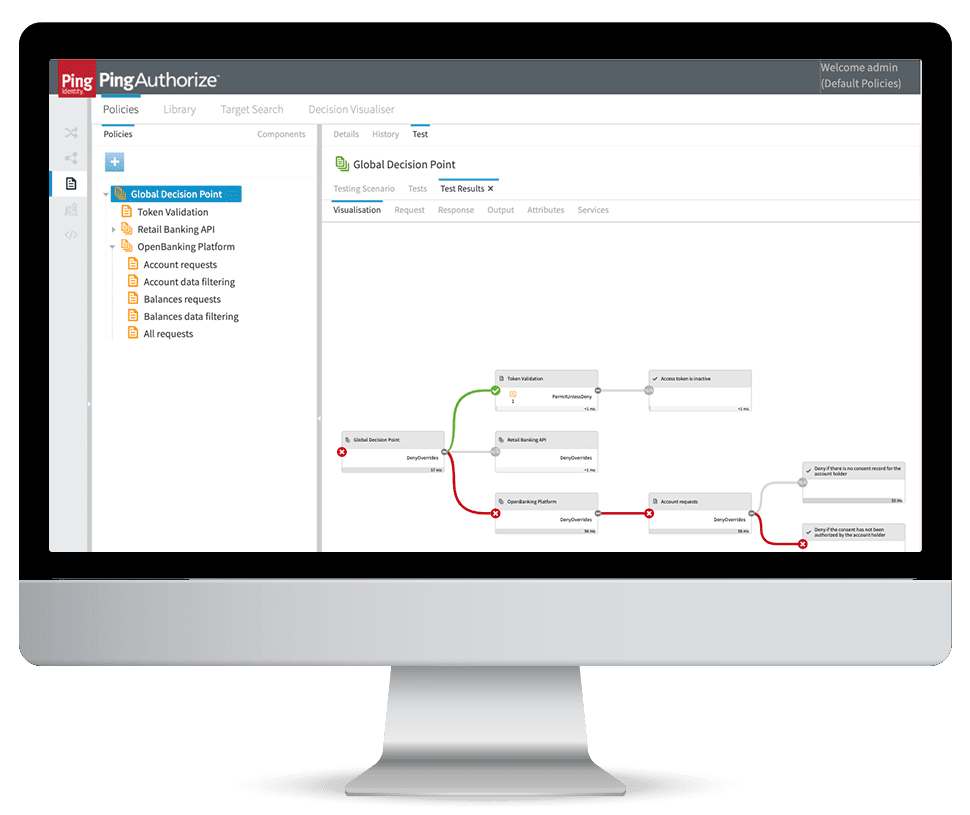

Contrôlez facilement les règles d’autorisation

Les politiques peuvent être mises à jour en quelques minutes via une simple interface utilisateur en « drag and drop ». Et vous pouvez choisir les équipes auxquelles il est le plus approprié de donner accès afin qu’elles puissent gérer les politiques, ou n’importe quelle partie d’entre elles.

Autorisation contextuelle

Contrairement au contrôle des accès traditionnel basé sur les rôles (RBAC), l’autorisation dynamique rassemble les principaux attributs de données contextuelles et évalue la validité des demandes d’accès en temps réel. Cela vous permet d’appliquer de manière centralisée des stratégies pour vous conformer aux exigences réglementaires, améliorer la sécurité et l’agilité et permettre de nouvelles initiatives numériques plus rapidement que vos concurrents.

Conformez-vous aux lois sur le respect de la vie privée

PingAuthorize vous aide à vous conformer aux réglementations comme le RGPD, le HIPAA, le GLBA, le CCPA, la DSP2, le CDR et à d'autres exigences réglementaires. Les stratégies peuvent évaluer le consentement du client, la citoyenneté ou toute autre information pertinente avant de partager les données du client.

Appliquez vos données partout

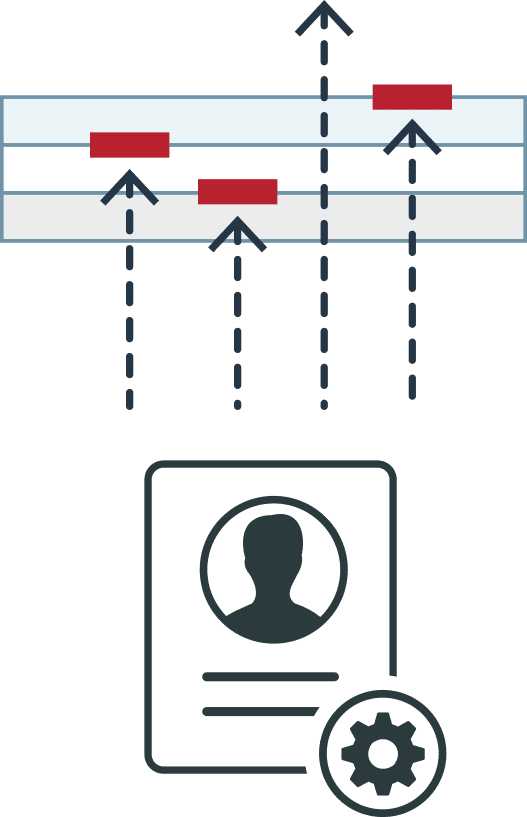

PingAuthorize peut appliquer des règles d’accès aux données au niveau du magasin de données et au niveau de l’API. Dans les deux cas, il surveille les demandes et les réponses et applique les décisions des stratégies. Mieux encore, il ne nécessite pas que les développeurs d’API, les administrateurs de bases de données ou les développeurs d’applications modifient leur code pour garantir que seules les données conformes sont renvoyées.

Lire le livre blanc

Filtrez des attributs spécifiques

Les stratégies de PingAuthorize peuvent être configurées pour autoriser un appel d’API, mais ensuite filtrer, masquer, ou retirer des attributs de données spécifiques dans la réponse. Cela vous donne une grande flexibilité en matière de gestion stricte des autorisations et du contrôle des données.

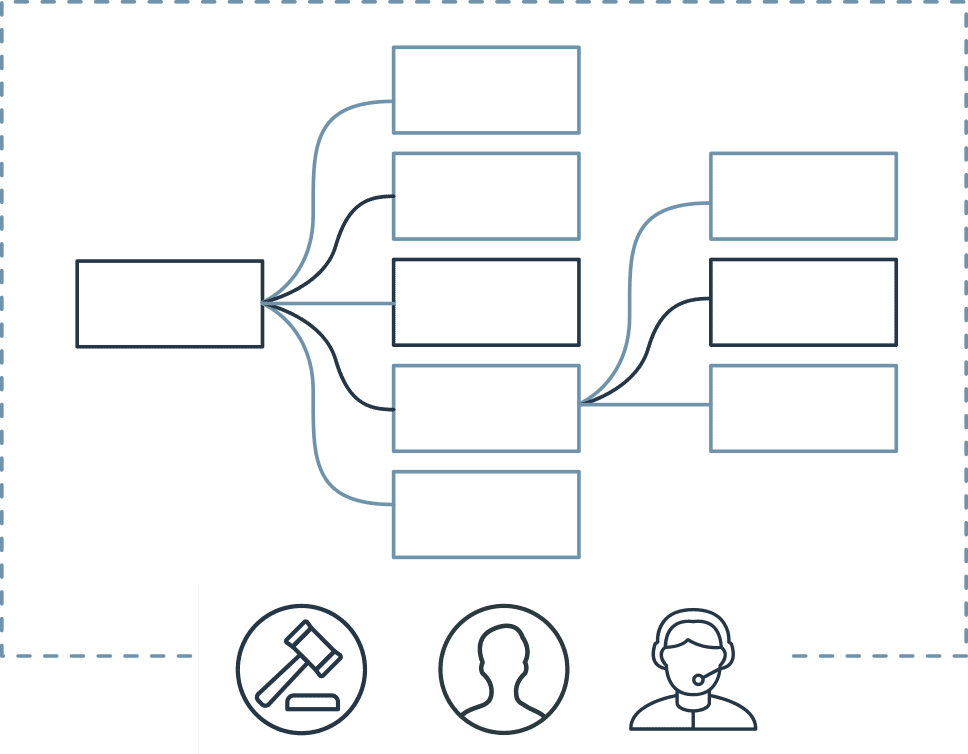

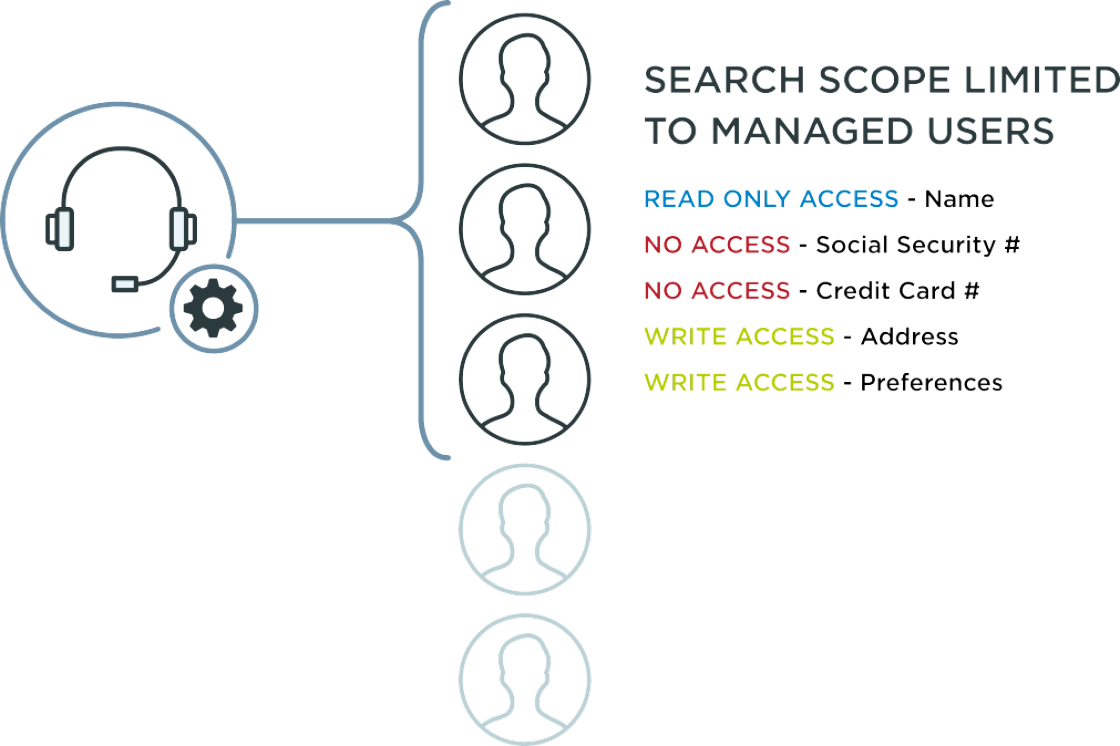

Un accès délégué aux données

PingAuthorize permet aux utilisateurs de déléguer le contrôle des accès de leurs données à des représentants du service client, à des personnes de confiance, à des membres de la famille, à des tiers et à d’autres. Par exemple, vous pouvez limiter les résultats des recherches aux utilisateurs qu’un administrateur délégué est autorisé à voir. Vous pouvez également définir quels attributs spécifiques les administrateurs délégués peuvent voir, ou les actions spécifiques que les administrations peuvent réaliser.

Vous voulez découvrir comment PingAuthorize peut vous aider à concilier la sécurité d’un nombre incalculable de données d’utilisateurs et le respect des réglementations ?

Prêt à améliorer la sécurité, la conformité et l’agilité ?

L’autorisation dynamique vous donne un contrôle à l’échelle de l’entreprise sur vos transactions et données numériques. Vous êtes en mesure de renforcer la sécurité, de vous conformer aux réglementations, de permettre de nouvelles initiatives commerciales numériques et de déjouer vos concurrents.

Avec PingAuthorize, vous pouvez :

Contrôler facilement la logique d’autorisation et mettre à jour les stratégies avec une simple opération de glisser-déposer sur l’interface

Appliquer les stratégies de manière centralisée pour vous conformer aux exigences réglementaires, renforcer la sécurité et améliorer l’agilité de l’entreprise

Conformez-vous aux lois sur la confidentialité comme le RGPD, le HIPAA, le GLBA, le CCPA, la PSD2 et le CDR

Appliquez des stratégies d’accès aux données

Envie d’en savoir plus ? Complétez le formulaire et nous vous contacterons rapidement.