Qu’est-ce que l’Autorisation Dynamique ?

Vos clients effectuent de plus en plus leurs achats et leurs transactions en ligne plutôt qu’en présentiel. Et pour cela, ils désirent pouvoir utiliser n’importe quel terminal, à tout moment et en tout lieu. Cette nouvelle liberté digitale apporte aux clients une souplesse et des possibilités sans précédent. Mais pour les entreprises et organisations qui leur fournissent ces services, elle crée aussi une complexité et une pression concurrentielle jamais vues auparavant.

Le commerce en ligne est l’une des activités digitales les plus populaires dans le monde, avec des ventes mondiales pour l’e-commerce qui ont atteint 3,5 mille milliards de dollars en 2019, soit 14,1 % des ventes mondiales tous commerces confondus. L’e-commerce devrait croître de 8% supplémentaires, pour atteindre 22 % du commerce mondial d’ici à 2023.

— « E-commerce share of total retail sales worldwide 2015-2023 », Statista, 26 novembre 2020

Si vous ne proposez pas l’expérience efficace que vos clients attendent, ils se mettront à la recherche de meilleures options. Selon votre secteur d’activité, vous devez également assurer votre conformité à des réglementations telles que RGPD, CCPA, HIPAA et le Cures Act. Et la quantité de données digitales collectées, stockées et partagées ne cessant de croître, vous êtes aussi exposé à un risque accru de fuite de données, avec les dommages en termes de réputation et d’image qui y sont associés.

Pour réussir dans l’environnement économique d’aujourd’hui, vous devez être capable de gérer les accès aux données et aux services, afin de maintenir un contrôle strict sur les données qui sont accédées et par qui. En parallèle, vous devez trouver le bon équilibre entre vos exigences de sécurité et de conformité et les attentes de vos clients en termes d’expériences transparentes et sécurisées.

Pourquoi le Contrôle des Accès Basé sur les Rôles ne Fonctionne Plus dans le Monde Digital d’Aujourd’hui

Les philosophies d’autorisation classiques reposent principalement sur l’identité, ou sur les extensions logiques d’identité. Dénommée contrôle des accès basé sur les rôles (ou RBAC), cette approche se sert du rôle de l’individu à qui une identité est associée pour décider de lui accorder ou non l’accès, et elle délègue cette décision à l’application pour laquelle la requête d’accès est effectuée. Par exemple, les membres de l’équipe des ressources humaines peuvent obtenir l’accès à l’application de paiement des employés alors que les membres de l’équipe financière peuvent accéder aux outils de reporting financier.

Cela était logique lorsque l’accès était limité aux utilisateurs internes à un périmètre réseau. Mais ce principe du RBAC, s’il fonctionnera pour certaines applications, est devenu trop restrictif dans de nombreux cas d’utilisation de nos jours. Étant donné le nombre d’applications, et le nombre de personnes qui demandent à y accéder, prendre une décision d’autorisation est désormais rarement aussi binaire ; l’usage d’attributs supplémentaires garantit des décisions plus sûres et plus pertinentes.

SI vous pourriez, en théorie, déléguer cette responsabilité à chacune des applications, cela créerait des incohérences et un manque de visibilité et de maîtrise. Compter sur chaque application rendra également toute modification fastidieuse et chronophage, et occasionnera des maux de tête certains en cas d’audit ou de potentiel non respect d’un quelconque règlement.

Comment le contrôle des accès basé sur les attributs et l’autorisation dynamique peut vous aider

Une gestion des autorisations dynamique (autrement dit : externe) résout les inconvénients et risques du RBAC en actionnant des attributs supplémentaires lors des décisions d’autorisation. Le contrôle des accès basé sur les attributs (ou ABAC) est une meilleure alternative, plus sûre, selon l’Institut national des normes et de la technologie (NIST). Il fournit une plus grande souplesse et une sécurité accrue en évaluant des informations supplémentaires (les attributs) quand il reçoit une requête d’autorisation.

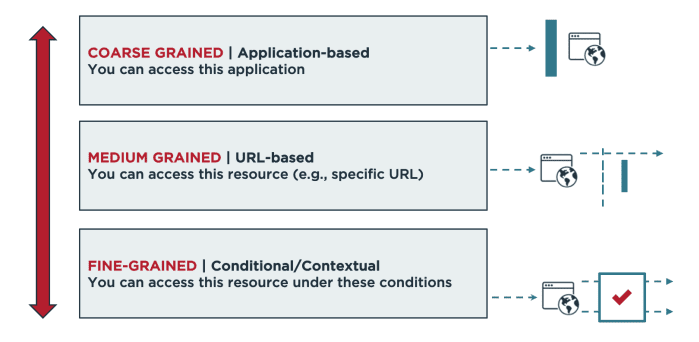

Sachant cependant que ces attributs seuls pourraient ne pas suffire, l’autorisation dynamique fait passer ce concept au niveau supérieur, en permettant un contrôle des accès très détaillé et en déplaçant l’autorisation hors des applications. L’ajout d’attributs précis vous laisse analyser le contexte de chacune des requêtes. Contrairement à l’autorisation traditionnelle, qui dispose habituellement de règles d’accès figées, l’autorisation détaillée permet de contrôler l’accès au-delà des niveaux d’application et des ressources, afin de vous assurer que certains critères sont remplis.

Un autre principe clé de l’autorisation dynamique est l’absence de logique métier dans les applications qui s’en servent. À cause des inconvénients inhérents à une logique figée, codée en dur, qui réside dans les applications et est distribuée et dupliquée partout dans l’entreprise, l’autorisation dynamique centralise le contrôle des accès au lieu de l’incorporer au niveau de chaque application.

Le fonctionnement de l’autorisation dynamique

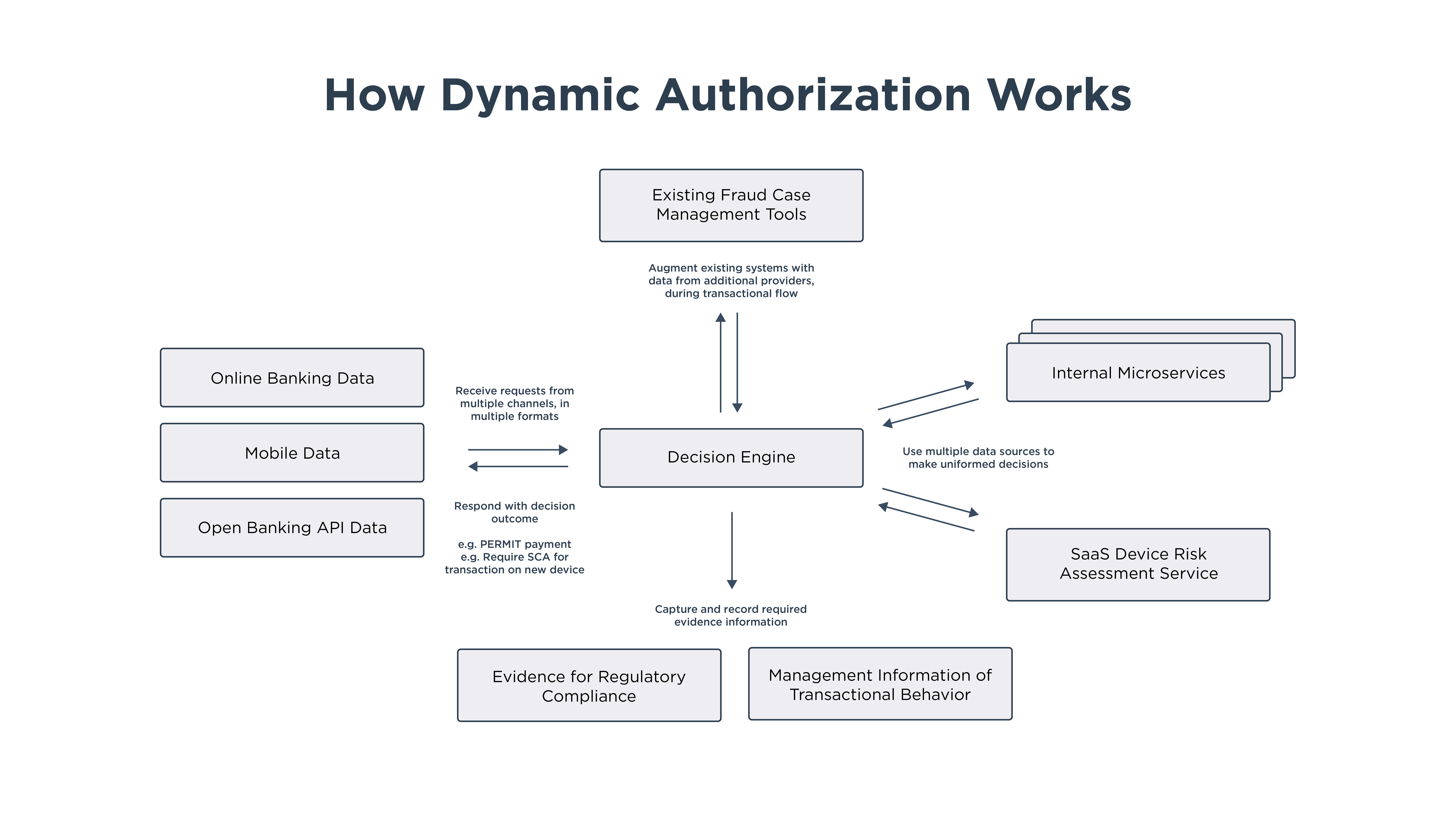

Lors d’une autorisation dynamique, l’application fournit des données au système central d’autorisation qui identifie la nature de la requête, par exemple un identifiant d’utilisateur et le service ou les données ciblées. À partir de là, le système d’autorisation se charge de récupérer toutes les données additionnelles nécessaires dans le but de prendre la bonne décision. Cela peut inclure :

Recherche plus de contexte dans un service d’annuaire, comme les rôles au sein de l’organisation ou les attributs utilisateur

Interroger un service d’analyse de risque d’appareils sur le cloud

Consulter le solde bancaire du client

Évaluer des systèmes de risque anti-fraude pour réactualiser le niveau de risque actuel de votre organisation

Tout ceci est fait en temps réel, au moment où la requête ou la transaction est effectuée. Après avoir collecté tous les attributs nécessaires, le système central d’autorisation les évalue en temps réel afin de prendre la bonne décision, telle que définie par vos politiques d’accès. L’accès est ensuite accordé ou refusé, ou, si davantage d’informations sont nécessaires, le contrôle peut être rendu à l’application concernée par la requête. Le déroulement de toute la procédure n’occasionne qu’une gêne minime, voire nulle, du point de vue du client.

Un contrôle centralisé des politiques d’autorisation

L’autorisation dynamique centralise les politiques d’autorisation pour que les applications n’aient pas besoin d’appliquer leurs propres politiques d’accès. En servant de système central d’autorisation, le système d’autorisation dynamique stocke les règles et agit comme une ressource de type « decision-as-a-service ».

En raison de la gestion centralisée du corpus des règles d’autorisation, votre organisation devient en outre plus souple et réactive vis-à-vis de l’évolution de vos priorités. Les modifications d’une politique ne doivent être faites qu’à un seul endroit et sont automatiquement appliquées aux applications concernées.

L’autorisation dynamique rend vos politiques d’autorisation :

Visibles et contrôlées en un seul endroit

Facilement modifiables

Vérifiables dans une optique de conformité

Reproductibles sur toutes vos applications

L’autorisation dynamique soulage votre département informatique

L’autorisation dynamique permet de surcroît de déléguer le contrôle des politiques à la bonne branche d’activité. Ainsi, elle retire à votre équipe informatique le fardeau de devoir tenir ce rôle.

Au lieu d’allouer des ressources informatiques à cette tâche, vous pouvez proposer aux utilisateurs professionnels une interface de gestion de politiques qui leur permettra facilement et en toute sécurité de concevoir et de tester eux-mêmes des politiques, selon leurs besoins propres.

L’autorisation dynamique aide votre organisation à :

Gagner en souplesse

Économiser du temps et de l’argent

S’affranchir des cycles de sortie des logiciels

En apprendre davantage sur l’autorisation dynamique

En centralisant les politiques d’autorisation et la prise de décision et en externalisant l’application de ces politiques aux utilisateurs professionnels, l’autorisation dynamique vous fait gagner en efficacité, tant sur le terrain de réduction des coûts comme sur celui du délai de commercialisation.

Dans un monde où le changement est la seule constante, l’autorisation vous aide à :

Gagner en sécurité en protégeant les données auxquelles on accède via les magasins de données et les API

Rester en conformité en facilitant la gestion des données à caractère personnel et du consentement

Gagner en souplesse en rendant possible de nouvelles initiatives numériques

Pour en savoir plus sur la manière dont l'autorisation dynamique peut constituer un atout pour votre entreprise, consultez le livre blanc.