Einführung

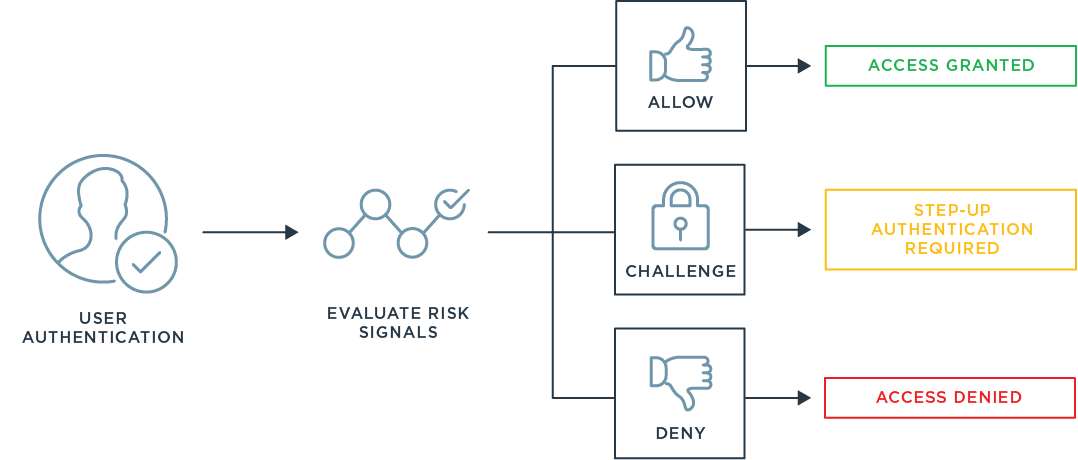

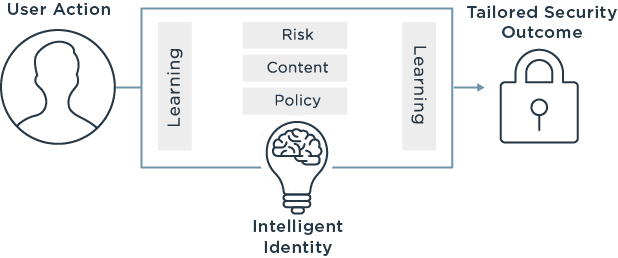

Bei der risikobasierten Authentifizierung (RBA) bewertet ein Authentifizierungssystem das Risiko, das von den einzelnen Profilen ausgeht, die versuchen, Zugriff auf das Netzwerk (oder die Anwendung) zu erhalten. Sie analysiert die Wahrscheinlichkeit einer Kontokompromittierung oder einer anderen Art von Datenschutzverletzung bei jedem Login-Versuch. Dies erfolgt nicht nur ausgehend von der Person, die das Login durchführen möchte, sondern auch unter Einbeziehung weiterer Informationen über die Umstände dieses Login-Versuchs (mehr dazu weiter unten).

Obwohl dies bis zu einem gewissen Grad zur tägliche Routine in Unternehmen gehört, gehen sie vielleicht nicht den zusätzlichen (aber ausschlaggebenden) Schritt, um sich zu schützen. Wenn Unternehmen sicherstellen möchten, dass diese Sicherheitskontrollen auf jeder Stufe des Zugriffs durchgeführt werden, ist möglicherweise die Zeit gekommen, eine risikobasierte Authentifizierung in Betracht zu ziehen und dafür zu sorgen, dass ihre Kunden auch wirklich diejenigen sind, für die sie sich ausgeben.

Aber wo sollte man anfangen? Dieser ultimative Leitfaden zur risikobasierten Authentifizierung deckt folgende Themen ab:

Was ist die risikobasierte Authentifizierung?

Der Unterschied zwischen RBA und einer regulären Authentifizierung

Wie funktioniert eine risikobasierte Authentifizierung?

Die Vor- und Nachteile einer risikobasierten Authentifizierung

Der richtige Moment für eine Investition in risikobasierte Authentifizierung