Alors que la sécurité de l’identité évolue, l’équilibre entre la gestion centralisée et décentralisée des identités peut se déplacer. Étant donné que Ping propose des solutions pour ces deux approches afin de protéger les données personnelles, nous comprenons leurs ressemblances et leurs différences.

La gestion centralisée des identités

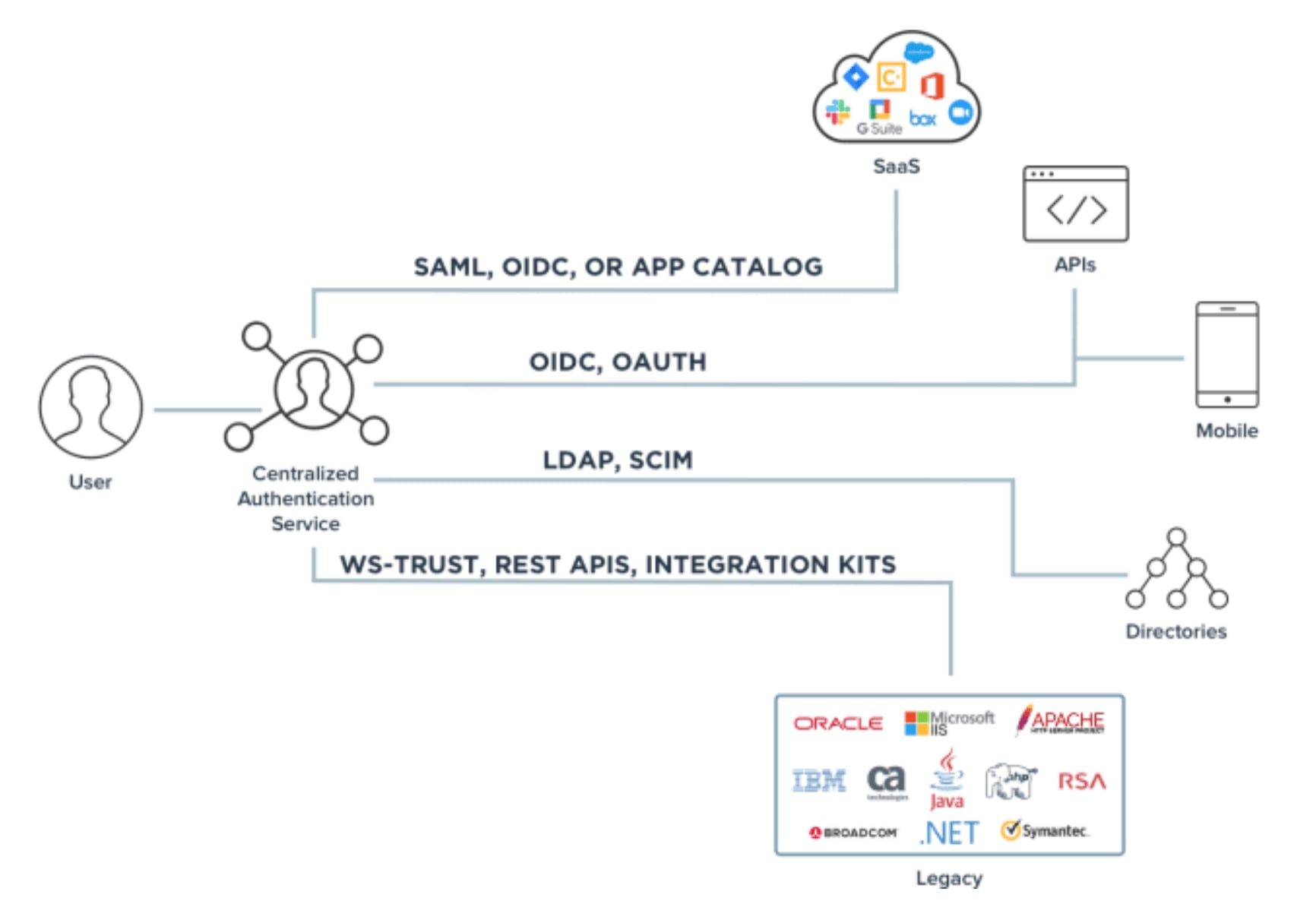

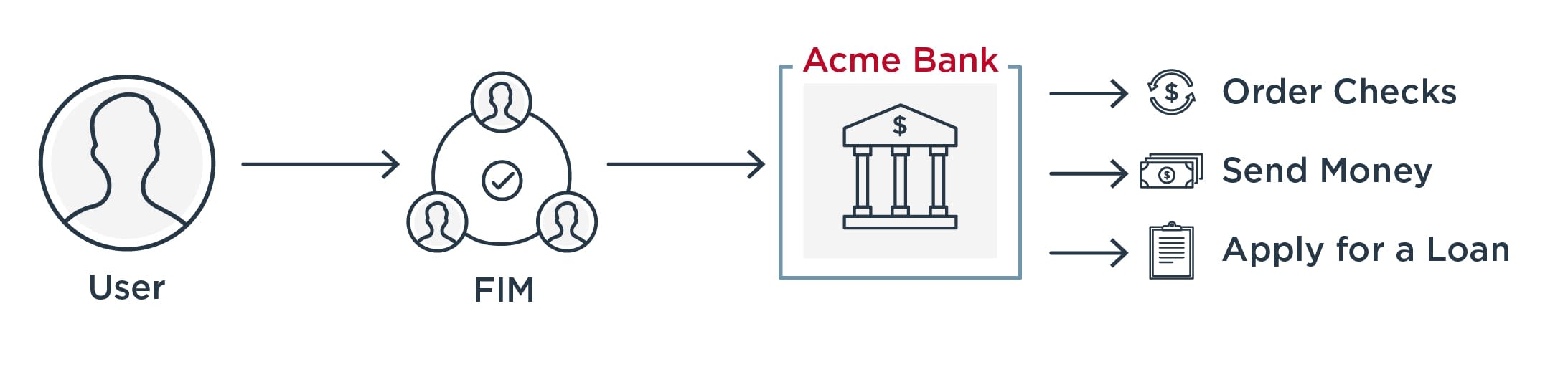

Les solutions de gestion de l’identité et des accès (IAM) existent depuis des années et s’appuient sur des relations de confiance établies entre et parmi les utilisateurs, les fournisseurs d’identité (IdP) et les fournisseurs de services (SP). Les solutions d’IAM sont conçues pour les clients, les collaborateurs et les partenaires, ce qui en fait une option flexible pour les entreprises.

L’IAM s’appuie sur des répertoires pour stocker les profils des utilisateurs, en réunissant des données depuis plusieurs sources. Les solutions de gestion de l’identité et des accès clients (CIAM) ressemblent aux solutions d’IAM mais peuvent apporter des options supplémentaires telles que l’inscription, la gestion du compte en libre-service, la gestion du consentement et des préférences ainsi que la gouvernance de l’accès aux données. Les profils des utilisateurs qui sont créés permettent aux entreprises et à leurs partenaires de fournir un service personnalisé à leurs clients.

Étant donné que les entreprises stockent et partagent, potentiellement, des données sensibles avec des tiers, des risques existent. Les régulateurs ont pris des mesures pour renforcer la protection des données des consommateurs et des sanctions sont appliquées si elles ne sont pas respectées. Le Règlement Général sur la protection des données (RGPD) et le California Consumer Privacy Act (CCPA) n’en sont que deux exemples.

Avantages

Améliorer l’expérience et la sécurité de l’utilisateur grâce à l’authentification multi-facteurs (MFA)

Accroître la productivité avec le single sign-on (SSO)

Des relations de confiance existent déjà

Des coûts informatiques plus faibles, en particulier pour les modèles d’abonnement IDaaS (identity as a service)

Inconvénients

Les fuites de données mettent les données des utilisateurs en danger

Il peut être coûteux de respecter les réglementations relatives au partage de données

Une mauvaise planification peut entraîner des problèmes de réalisation et de mise en œuvre

Des perturbations, des interruptions de service ou des attaques par ransomware peuvent faire cesser les opérations

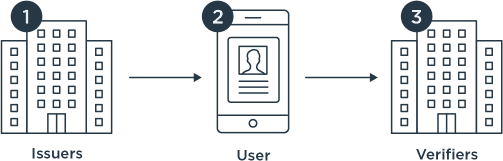

La gestion décentralisée des identités

En 2019, une étude Pew Research study a constaté que « 79 % des adultes déclarent être inquiets ou très inquiets de la manière dont les entreprises utilisent les données qu’ils collectent à leur sujet, tandis que 64 % déclarent être tout aussi inquiets de la collecte de données par le gouvernement ». Il n’est pas étonnant que les gens souhaitent davantage contrôler leur identité en ligne et le partage de leurs données.

Les portefeuilles numériques sont une méthode intuitive pour stocker des informations personnelles et y accéder sur le smartphone d’un utilisateur, ce qui est très facile. Contrairement au single sign-on qui s’appuie sur un profil centralisé pour vérifier les utilisateurs pour plusieurs applications, les utilisateurs d’identité personnelle doivent se connecter séparément à chaque application.

Avantages

Les utilisateurs contrôlent les données qu’ils souhaitent partager

Les téléphones portables agissent en qualité d’appareils d’identité numérique

La monétisation des données personnelles par les entreprises, réseaux sociaux inclus, est réduite

La quantité de données des utilisateurs exposée sera plus faible si des hackers attaquaient l’entreprise.

Inconvénients

Des protocoles sont encore en cours de développement et ce n’est pas universellement accepté

Les utilisateurs pourraient avoir des difficultés à recevoir tous les identifiants qu’ils doivent stocker dans leurs portefeuilles

Les utilisateurs pourraient avoir des difficultés à choisir une entreprise de bonne réputation pour gérer leur identité

Une courbe d’apprentissage existe pour les utilisateurs et les entreprises

Cette année, Ping Identity a rejoint la Decentralized Identity Foundation pour faire progresser les standards ouverts pour l’identité personnelle. L’objectif de la DIF est d’aider les particuliers et les organisations à mieux contrôler leurs identités numériques, en leur permettant de réaliser en toute confiance des transactions en ligne et à interagir de manière sécurisée. Les membres de la DIF travaillent activement sur les protocoles et installations qui permettent de créer, de résoudre et de découvrir des identifiants et des noms décentralisés dans des systèmes décentralisés, y compris dans des registres distribués et des blockchains.