1 - Damit Sie die Identität Ihrer User niemals anzweifeln müssen

2 - Die Bestandteile der MFA: Evolution, Authentifizierungsfaktoren

und weitere Aspekte

1 - Damit Sie die Identität Ihrer User niemals anzweifeln müssen

Anwendungen und Daten werden immer zugänglicher. Der immer häufigere und innovativere Austausch und die Weitergabe unserer Informationen gehen Hand in Hand mit der Optimierung unserer Geschäftsabläufe. Aber als Sicherheitsexperten stehen wir vor neuen Herausforderungen, wenn es darum geht, all jenen einen sicheren und bequemen Zugang bereitzustellen, die ihn benötigen, und gleichzeitig empfindliche Daten und Ressourcen vor allen anderen zu schützen, die dazu nicht befugt sind.

Auch die zuverlässige Identifikation der Nutzer wird immer schwieriger. Cyberkriminelle und andere, die sich jede Schwachstelle zunutze machen, wissen nur zu gut, dass unsere neuesten Herausforderungen immer auch ihre nächsten Chancen sind.

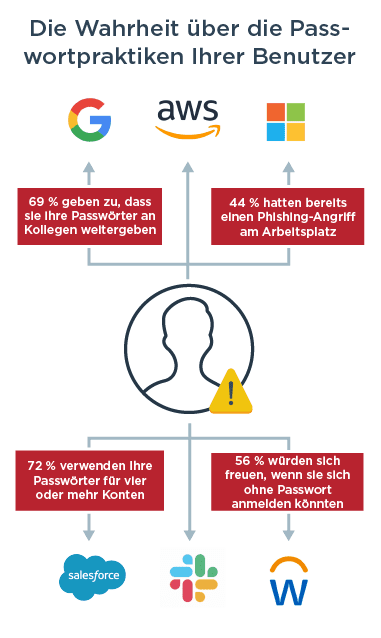

Dass die altbewährten Techniken der Übeltäter, wie Phishing und andere Angriffe mithilfe von schwachen, voreingestellten oder gestohlenen Passwörtern leider nach wie vor erschreckend effektiv sind, macht die Sache auch nicht besser. Kein Wunder, denn unzureichende Passwortpraktiken, mit denen Unternehmen sich seit Jahren abmühen, bleiben ebenfalls bemerkenswert stabil.

Ihre Nutzer haben sich trotz besseren Wissens, wenn überhaupt, noch keine stabilen Passwortpraktiken angewöhnt. Ihre Mitarbeiter verwenden wahrscheinlich ihre Arbeits-E-Mail-Adressen für die Anmeldung bei allen möglichen Websites. Es kann auch vorkommen, dass sie Unternehmenspasswörter wiederverwenden, die Anmeldedaten an andere weitergeben oder sie sogar aufschreiben. Sie dürfen davon ausgehen, dass auch Ihren Kunden, Anbieter und Partner dabei keine Ausnahme machen.

Wenn Sie sich bei der Überprüfung der Benutzeridentitäten auf Passwörter verlassen, setzen Sie Ihr Unternehmen einem übermäßigen Risiko aus.

Die Cyberkriminellen wissen dies natürlich nur zu gut. Wenn sie sich erfolgreich Zugang zu einer Domäne verschafft haben, werden sie die Anmeldeinformationen bei weiteren Standorten gegebenenfalls verwenden, um zu sehen, wie weit sie damit kommen. Ihnen ist auch klar, dass Benutzer, die immer neue Passwörter für den Zugang zu Anwendungen erfinden müssen, durchaus auch auf ältere Passwörter zurückgreifen. Wenn sie heute auch keinen Erfolg hatten, könnte es morgen klappen.

Als hätten Sie mit den Cyber-Bedrohungen nicht genug zu tun, erwarten Ihre Kunden heute mehr als je zuvor von der Interaktion mit Ihrem Unternehmen. Selbst in einer immer größeren Bedrohungslandschaft sollten Sie Ihre Sicherheitsmaßnahmen nicht zu streng handhaben, wenn Sie nicht mit geringer Akzeptanz und hohen Absprungraten konfrontiert werden wollen. Auf diese Weise könnten Sie sogar Ihre treuesten Kunden an einen Mitbewerber verlieren, dessen Abläufe bequemer sind.

Betrachtet man die Faktoren, die hier zu berücksichtigen sind, scheint es so, als sei ein ausgewogenes Verhältnis zwischen Sicherheit und Online-Erfahrung nicht mehr als ein frommer Wunsch. Ganz so ist es aber nicht. Mit der Multifaktor-Authentifizierung (MFA) können Sie die Sicherheit erhöhen und die Online-Erfahrungen verbessern. Sie kennen die MFA bereits als bewährte Sicherheitsmethode. Moderne Weiterentwicklungen der MFA beseitigen die Reibung der älteren MFA-Lösungen und bieten gleichzeitig mehr Flexibilität und Kontrolle als je zuvor.

Wir möchten Ihnen ein eingehendes Verständnis dafür vermitteln, wie die MFA funktioniert und wie sie zu mehr Sicherheit beiträgt. Deswegen stellen wir Ihnen hier fünf gängige Schwachstellen vor, und zeigen, wie die MFA davor schützt.

Wie die MFA vor fünf häufigen Schwachstellen schützt

Eine wirkungsvolle Abwehr von Cyber-Bedrohungen erscheint angesichts der vielfältigen Methoden des Kompromittierens von Anmeldedaten wie ein schier unmögliches Unterfangen. Allerdings lässt sich eine Vielzahl von erfolgreichen Identitätsdiebstählen auf die fünf folgenden typischen Szenarien eingrenzen. Die MFA ist für alle dieser Fälle gerüstet.

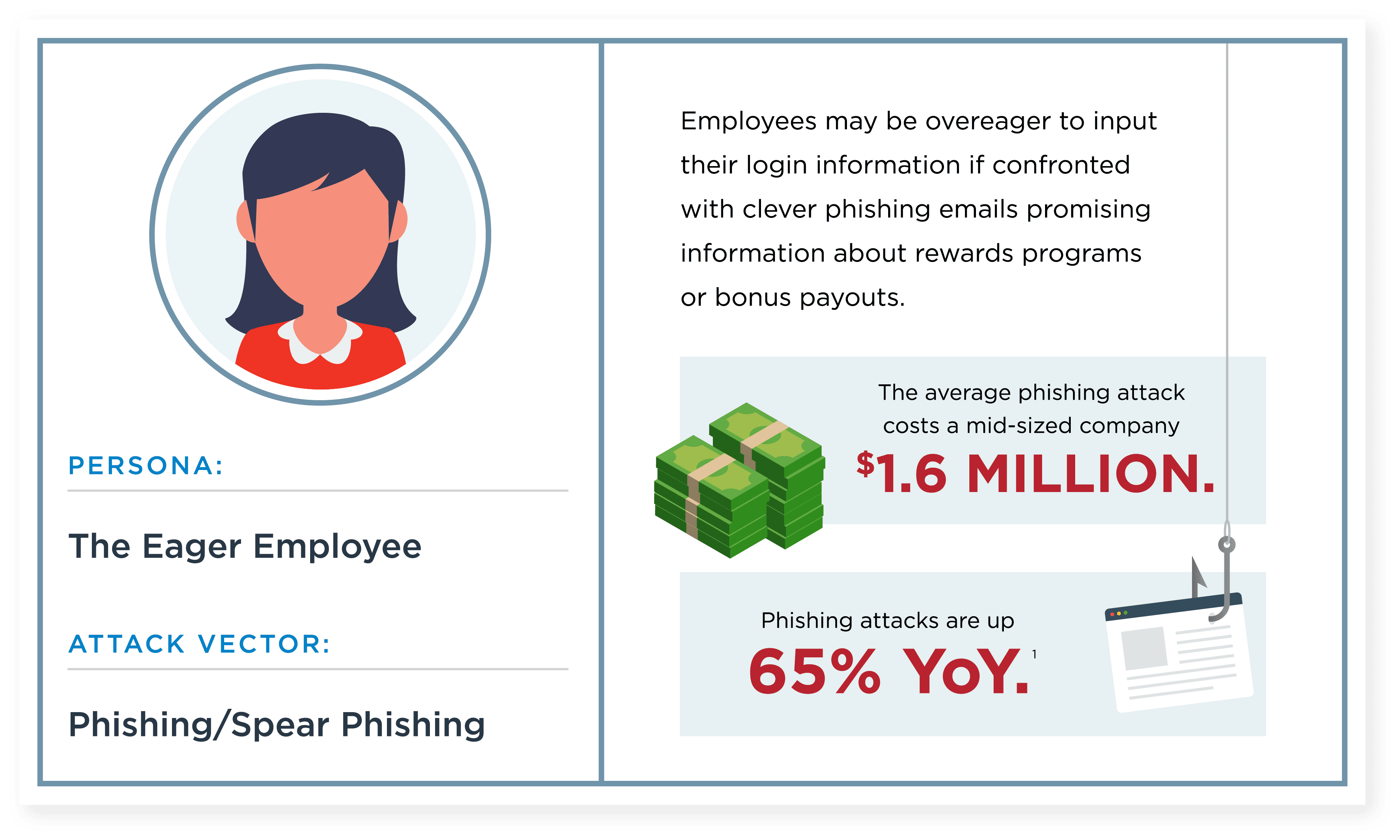

Der eifrige Mitarbeiter

Mitarbeiter können leicht Opfer von allgemeinen und gezielteren Speer-Phishing-Angriffen werden. Hierbei handelt es sich oftmals um E-Mails, die Boni oder Belohnungen versprechen. Es genügt ein eifriger Mitarbeiter, der seine Zugangsdaten eingibt, um eine angebliche Belohnung zu beanspruchen, damit Ihr Unternehmen in die nächste Statistik eingeht.

In einem solchen Fall ist eine starke Abwehr die beste Strategie. Wenn Sie von der Annahme ausgehen, dass Anmeldeinformationen gestohlen werden, können Sie sich darauf verlassen, dass die MFA den Erfolg des Hackers vereitelt. Sie fordert die Authentifizierung durch einen zusätzlichen Faktor, wie beispielsweise ein Mobiltelefon oder einen Fingerabdruck, und kann so dem Zugriff eines Übeltäters Halt gebieten. Mit adaptiver MFA würden Sie die Authentifizierung nur bei einer drohenden Gefahr auf den Plan rufen, damit sie die Produktivität der Mitarbeiter nicht unnötig beeinträchtigen.

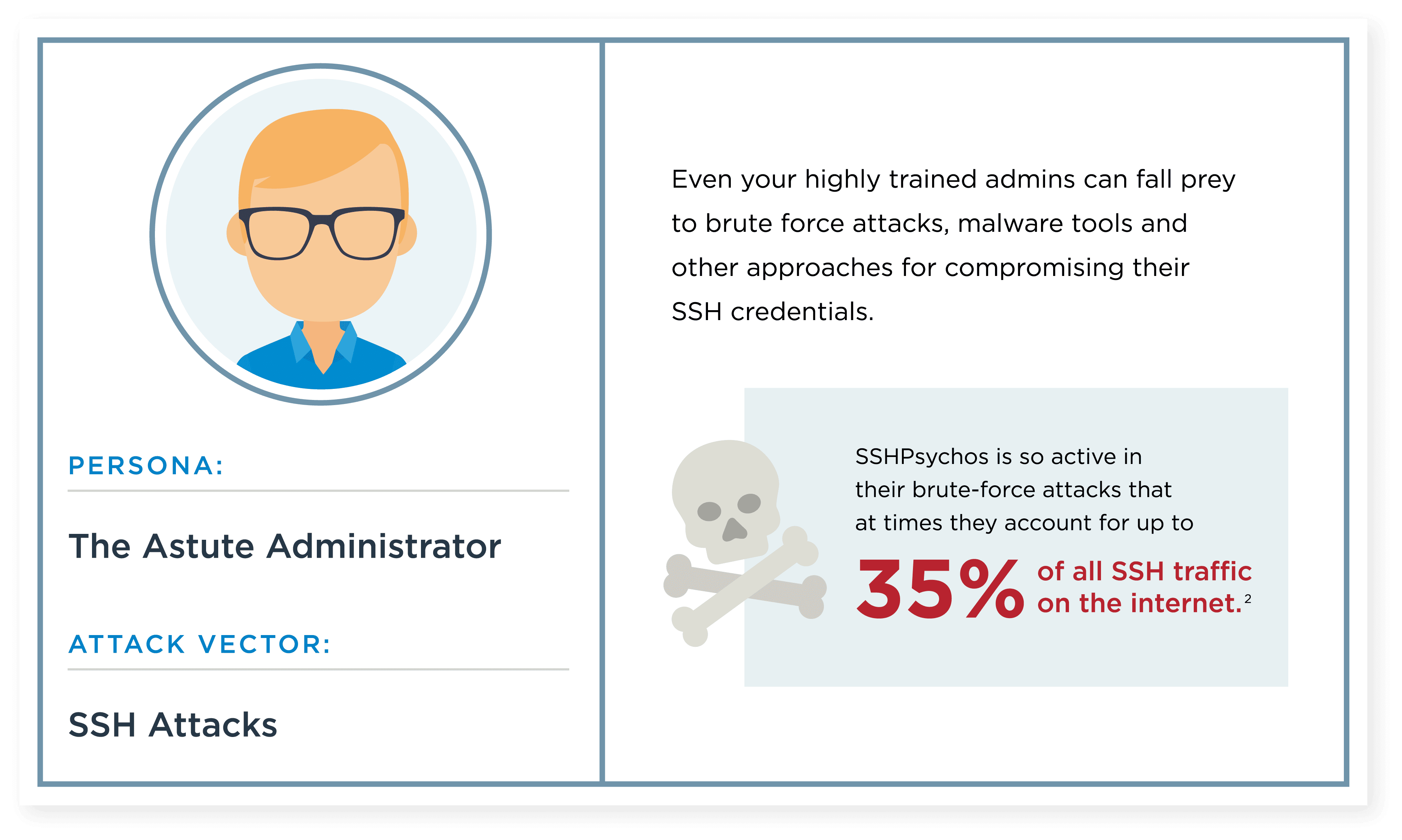

Der schlaue Administrator

Nicht nur Ihre typischen Mitarbeiter geraten ins Fadenkreuz versierter Hacker. Auch diejenigen, die direkten Zugang zur Infrastruktur des Servers haben, sind favorisierte Zielobjekte. Secure Shell (SSH)-Angriffe attackieren das von den System- und Website-Administratoren verwendete Netzwerkprotokoll, um Änderungen auf Serverebene vorzunehmen. Diese Angriffe nach dem Prinzip des „Spray and Pray“ wenden in der Hoffnung auf glückliche Treffer eine einzige Kombination aus Benutzername und Passwort auf Tausende von Servern an.

Die adaptive MFA ermöglicht Ihnen die Durchsetzung von Richtlinien für SSH-Logins über ein integrierbares Authentifizierungsmodul oder über ForceCommand. Beides sind bewährte Abwehrmaßnahmen gegen betrügerische Anmeldeversuche bei Linux- und Unix-Systemen.

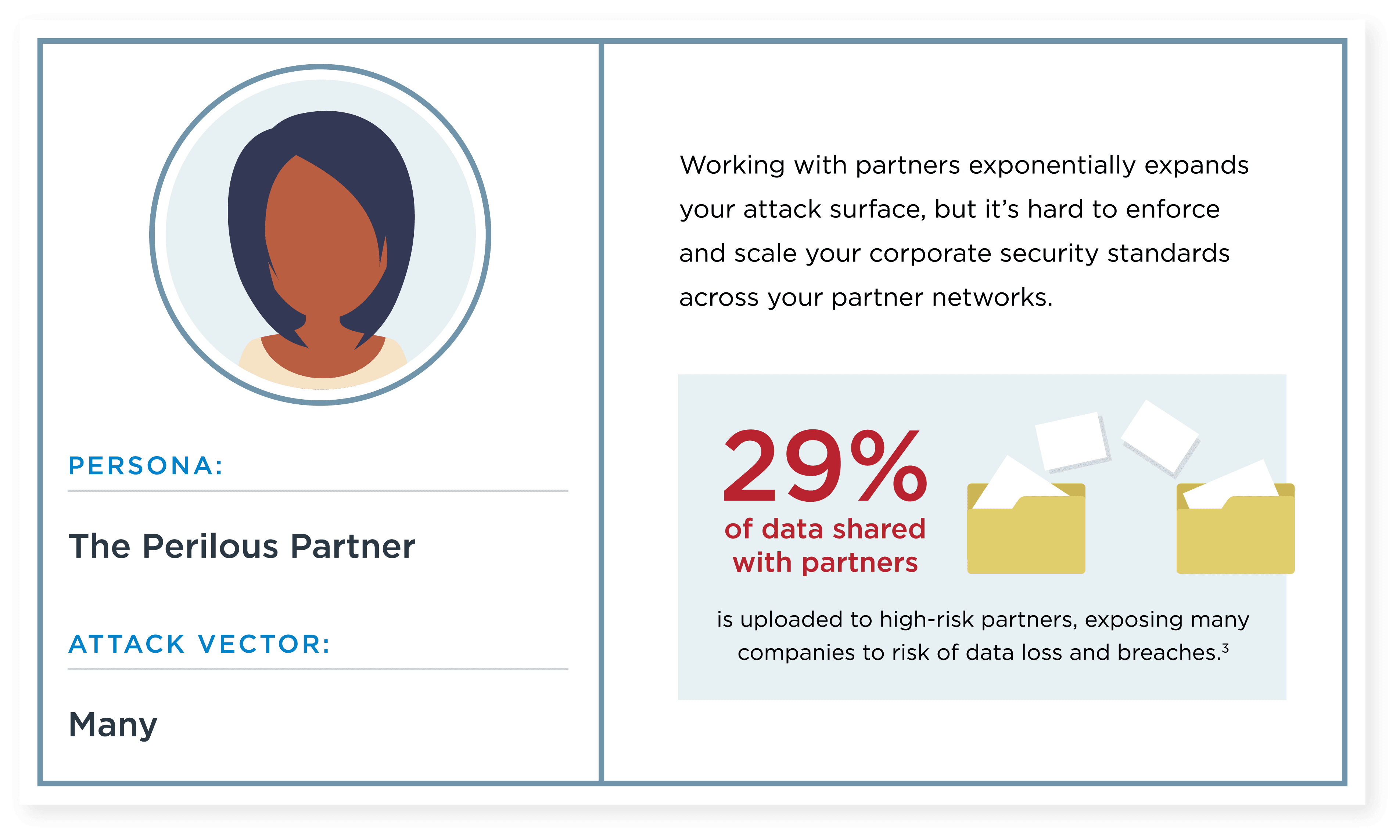

Der gefährliche Partner

Ihre Partner stellen ein ähnliches Bedrohungsszenario wie Ihre Mitarbeiter dar, nur um ein Vielfaches umfangreicher. Obwohl Partnerschaften ein unverzichtbarer Bestandteil für eine erfolgreiche digitale Transformation auf Unternehmensebene sind, wird die Angriffsfläche erheblich verbreitert, wenn Drittanbieter Zugriff auf interne Daten erhalten.

Mit MFA können Sie die Risiken jedoch minimieren. Indem Sie von Ihren Partnern die Angabe eines zusätzlichen Faktors zum Nachweis ihrer Identität verlangen, können Sie gefährliche Partner vor sich selbst und Ihr Unternehmen vor kostspieligen Datenschutzverletzungen schützen.

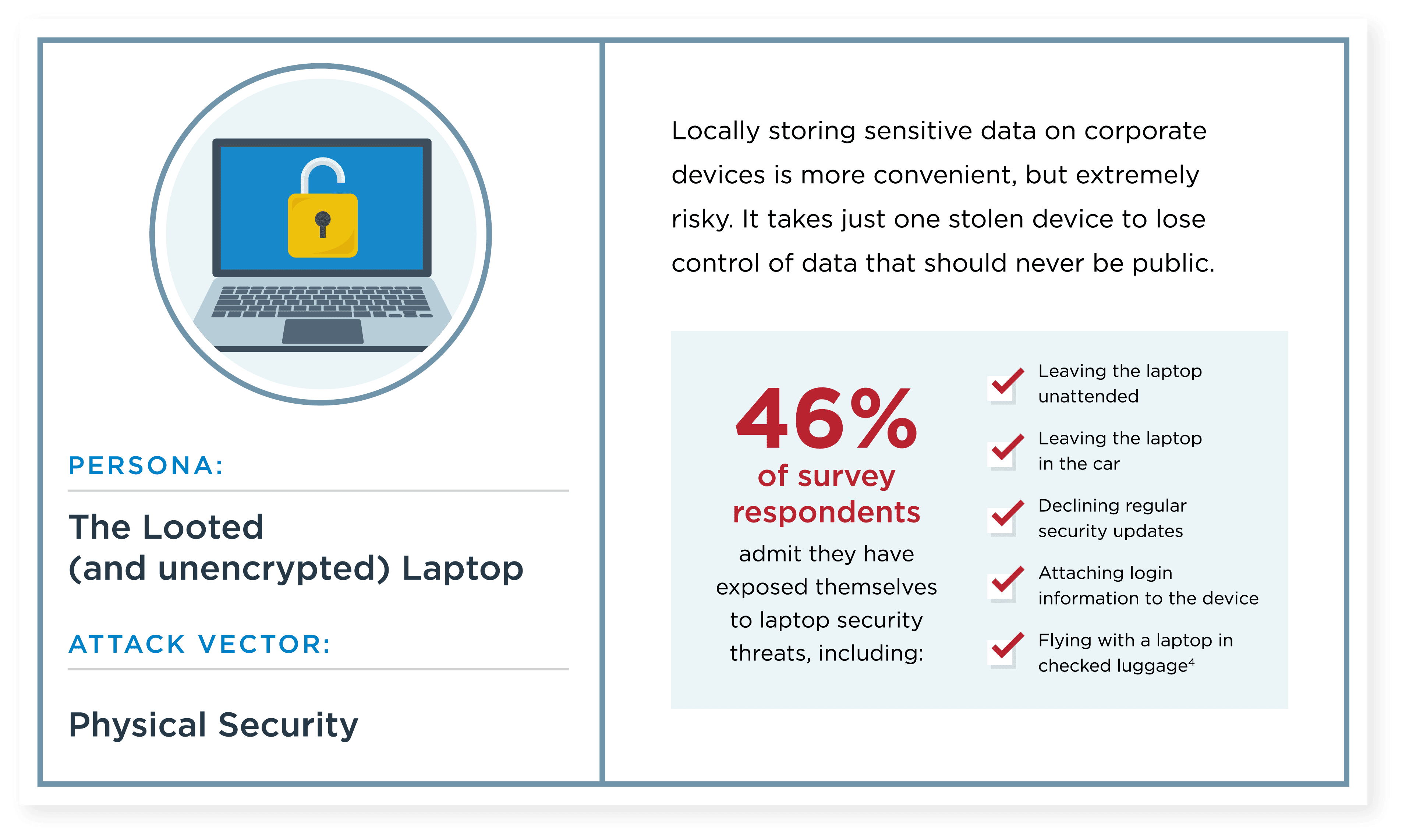

Der geplünderte Laptop

Auch wenn Sie sich noch so sehr bemühen, Ihre Mitarbeiter über die Risiken aufzuklären und sie zu warnen, werden sie aus Gründen der Bequemlichkeit möglicherweise trotzdem empfindliche und unverschlüsselte Daten auf persönlichen und unternehmenseigenen Geräten aufbewahren. Wenn Geräte gestohlen werden, auf denen sich sensible Daten befinden, und dieser Diebstahl zu einer Datenschutzverletzung führt, kann dies weitreichende Folgen haben.

Sie sollten weiterhin Anweisungen und Weiterbildungen über sichere Verfahren der Datenspeicherung anbieten, auch wenn dies alleine nicht reichen wird. Mit modernen MFA-Lösungen, die sich in Desktop- und Laptop-Anmeldesysteme integrieren lassen, können Sie eine wirkungsvolle Abwehr gegen diese Risiken auf die Beine stellen.

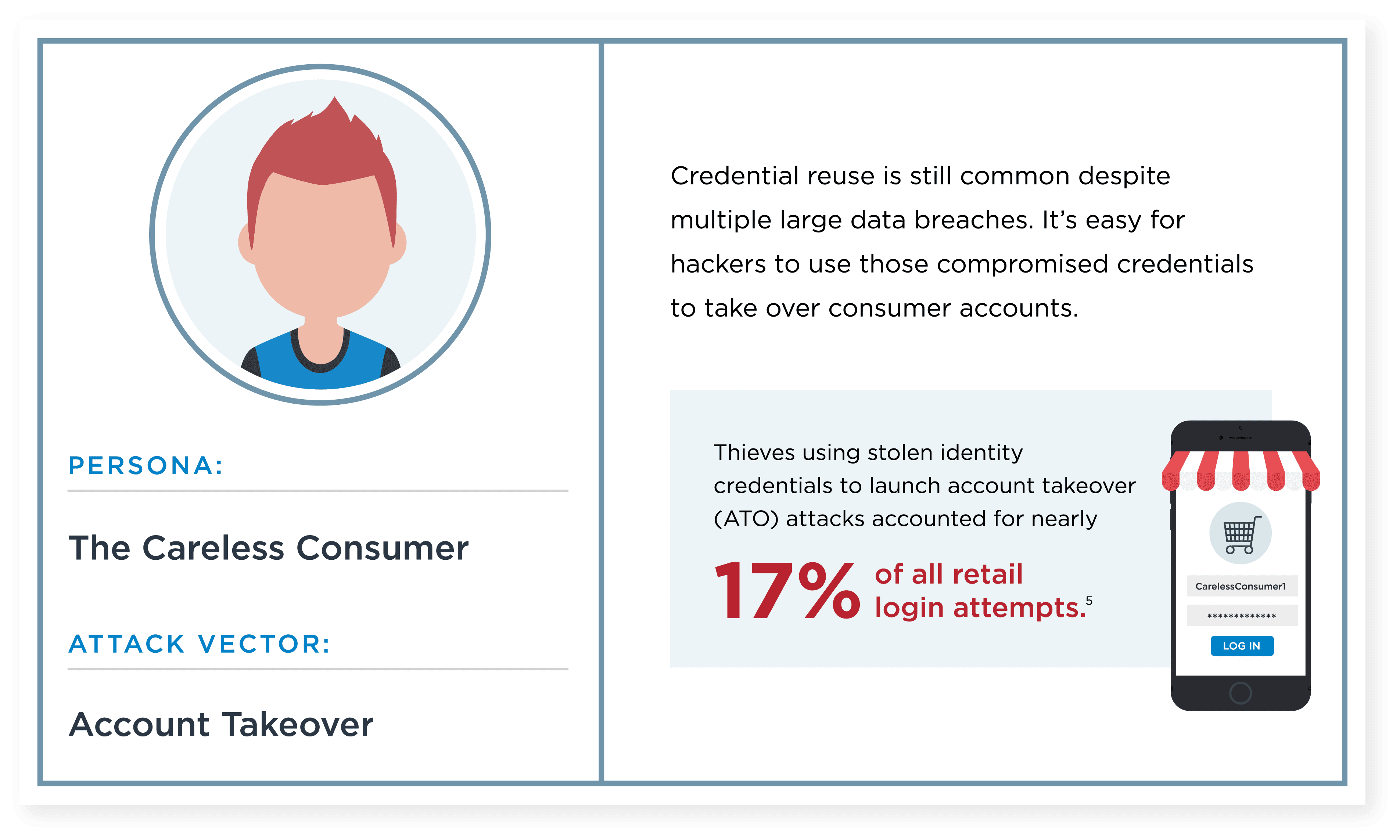

Der unbekümmerte Kunde

Jeder weiß, dass er spezifische Anmeldedaten verwenden sollte. Dafür benötigt man allerdings etwas Kreativität und eine unkomplizierte Möglichkeit, alle diese schwer zu merkenden Anmeldedaten im Auge zu behalten. Stattdessen verwenden die meisten Verbraucher weiterhin dieselben Benutzernamen und Passwörter an mehreren Standorten, und die geduldigen Hacker machen sich diese Tatsache auch weiterhin mit Hilfe von Credential Cracking/Stuffing-Angriffen zunutze.

Obwohl MFA beim Endkonsumenten bekanntermaßen auf geringe Akzeptanz stößt, können Sie den Weg ebnen, indem Sie MFA direkt in Ihre kundenorientierten mobilen Anwendungen einbetten. Dies wird die Sicherheit erhöhen und gleichzeitig die die digitale Interaktion Ihrer Kunden optimieren. Die MFA ermöglicht die Verwendung bequemer Out-of-Band-Mechanismen zur Push-Authentifizierung wie Wischen, Tippen und Biometrie. Die früheren, langwierigen und lästigen Verfahren wie Telefonate und Passwort-Rücksetzungen fallen zugunsten der mobilen Push-Authentifizierung weg, womit die Kunden bei gleichzeitiger Verbesserung der Sicherheit Zeit und Mühe sparen.

Selbst wenn Sie zuvor nicht überzeugt waren, werden Sie wahrscheinlich das Ausmaß der Folgen erkennen, die eines oder mehrere dieser Szenarien auf Ihr Unternehmen haben könnte. In Anbetracht der Risiken gibt es also kaum Gründe, sich nicht damit zu beschäftigen, wie eine MFA-Lösung eine stärkere Abwehr schaffen kann. Möchten Sie zum nächsten Schritt übergehen?

Starten Sie jetzt

Erfahren Sie, wie Ping Sie dabei unterstützen kann, sichere Mitarbeiter- und Kundenerlebnisse in einer sich schnell entwickelnden digitalen Welt zu schaffen.

Kostenlose Demo anfordern

Vielen Dank! Behalten Sie Ihren Posteingang im Auge. Wir melden uns bald bei Ihnen.S