Single Sign-on vs. Federated Identity Management: Der kompakte Leitfaden

Was genau ist Single Sign-on (SSO)?

Mit Single Sign-on (oder SSO) erhält ein Benutzer Zugang zu mehreren Anwendungen mit einem einzigen Satz Anmeldedaten. Diese Option kann sowohl bei Mitarbeitern als auch bei Kunden zur Optimierung ihres Anmelde-Erlebnisses eingesetzt werden. Normalerweise melden sich Mitarbeiter zur Erledigung ihrer Aufgaben bei mehreren Geschäftsanwendungen an, z.B. bei Messaging- und E-Mail-Konten, HR-Funktionen, Intranet-Seiten, Finanzdaten usw. Mit SSO können sie mit einem Satz Anmeldedaten auf alle benötigten Ressourcen zugreifen. Auf diese Weise müssen sie nicht länger für jedes Konto ein separates Passwort erinnern oder eingeben.

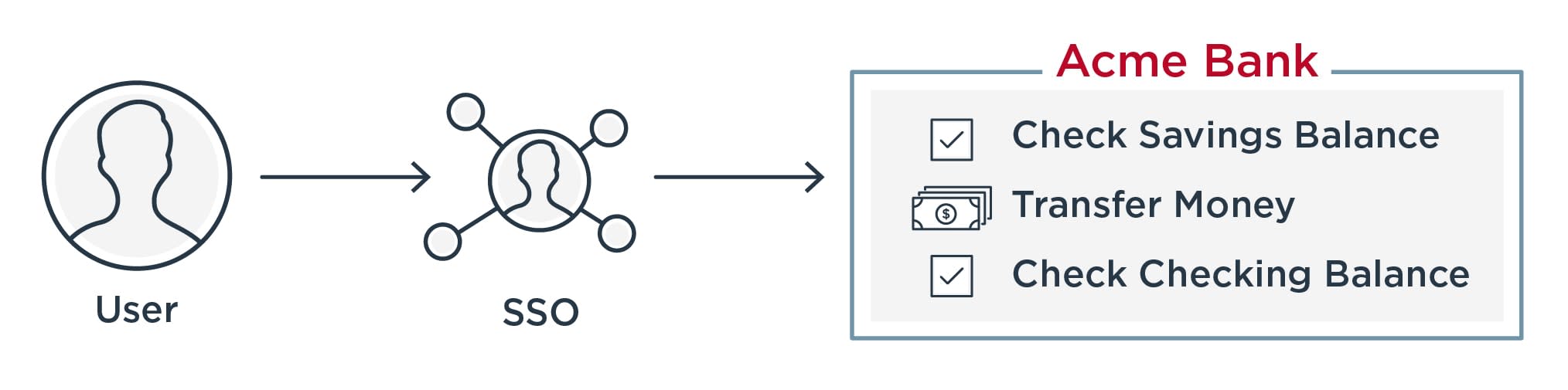

Ebenso greifen die Kunden oft über ein Geschäftskonto oder Portal auf mehrere Dienste oder Anwendungen zu. Das Online-Banking ist ein geeignetes Beispiel: Wie man im nachstehenden Diagramm sieht, können sich die Bankkunden mit SSO durch die Eingabe eines einzigen Satzes von Anmeldedaten anmelden und dann eine Reihe von Aktionen ausführen, wie unter anderem den Kontostand prüfen und Überweisungen tätigen. Obwohl es sich bei diesen Dienstleistungen eigentlich um separate Anwendungen handelt, die von der Bank hinter den Kulissen verwaltet werden, gewährleistet das SSO Ihren Kunden eine nahtlose Online-Erfahrung.

Vorteile von Single Sign-on

MEHR SICHERHEIT

SSO stärkt die Unternehmenssicherheit indem es die Anzahl von Passwörtern reduziert, die Ihre Benutzer verwalten müssen. Passwörter sind ein beliebter Angriffspunkt. Aus diesem Grund bedeutet weniger Abhängigkeit von Passwörtern auch eine geringere Wahrscheinlichkeit für Sicherheitslücken. Wenn Sie Ihre Benutzer bitten, sich nur ein einziges Passwort zu merken, wird sich auch die Neigung zu riskantem Passwortverhalten verringern, wie z.B. das Wiederverwenden, Aufschreiben und die Weitergabe von Passwörtern an andere.

OPTIMALE KUNDENERFAHRUNGEN

Single Sign-On macht dem Ärger ein Ende: Kein Jonglieren mit mehreren Passwörtern für mehrere Anmeldungen mehr. Die Kunden müssen sich nur ein einziges Mal anmelden und können dann problemlos auf die Produkte und Dienstleistungen zugreifen, die sie benötigen. Wenn drei von vier Kunden die Benutzerfreundlichkeit als wichtigen Faktor für Kaufentscheidungen erachten, dann bietet das Single Sign-on die perfekte Option, um sie zu beeindrucken.

STEIGERUNG DER MITARBEITERPRODUKTIVITÄT

Mit Single Sign-on können Ihre Mitarbeiter leichter auf die Ressourcen zugreifen, die sie für ihre Arbeit benötigen. Wenn Sie den Zugriff bei gleichbleibender Sicherheit beschleunigen, optimieren Sie die Benutzererfahrung und geben diesen mehr Zeit, sich auf wichtigere Aufgaben zu konzentrieren.

SENKEN DER IT-KOSTEN

Wenn weniger Passwörter im Umlauf sind, sinkt auch die Anzahl der Helpdesk-Tickets aufgrund von Passwort-Problemen. Die Reduzierung von Passwort-Rücksetzungen klingt zunächst nicht nach einer großen Sache, allerdings müssen manche Unternehmen Kosten in Höhe von jährlich über eine Million Dollar nur für den Passwort-Support einplanen. Sie können also viel Geld sparen, wenn Sie die Anzahl der Passwörter möglichst gering halten.

Was ist Federated Identity Management (FIM)?

Federated identity management, auch bekannt als föderiertes SSO, bezeichnet den Aufbau einer vertrauenswürdigen Verbindung zwischen separaten Unternehmen und Drittanbietern (z.B. Anwendungsanbieter oder Partner), die auf diesem Weg Identitäten weitergeben und die Nutzer domänenübergreifend authentifizieren. Wenn zwei Domänen im Verbund sind, kann sich ein Benutzer bei einer Domäne authentifizieren und dann auf Ressourcen in der anderen Domäne zugreifen, ohne sich gesondert anmelden zu müssen.

Das FIM arbeitet mit Standardprotokollen wie SAML, OAuth, OpenID Connect und SCIM. Diese offenen Standards ermöglichen die sichere Übertragung von Authentifizierungs- und Zugangsdaten über Domänen hinweg. Dadurch erhält der Benutzer mit einer Anmeldung Zugriff auf Anwendungen und Systeme in allen föderierten Domänen. Genau genommen ermöglicht das Federated Identity Management das Single Sign-on über Unternehmensgrenzen hinweg.

SSO vs. FIM

Auch wenn die Begriffe SSO und FIM häufig gemeinsam verwendet werden, bedeuten sie doch nicht das Gleiche. Single Sign-On gewährt Zugriff auf Anwendungen und Ressourcen innerhalb einer einzelnen Domäne. Das Federated identity management ermöglicht Single-Sign-On für Anwendungen über mehrere Domänen oder Unternehmensgrenzen hinweg.

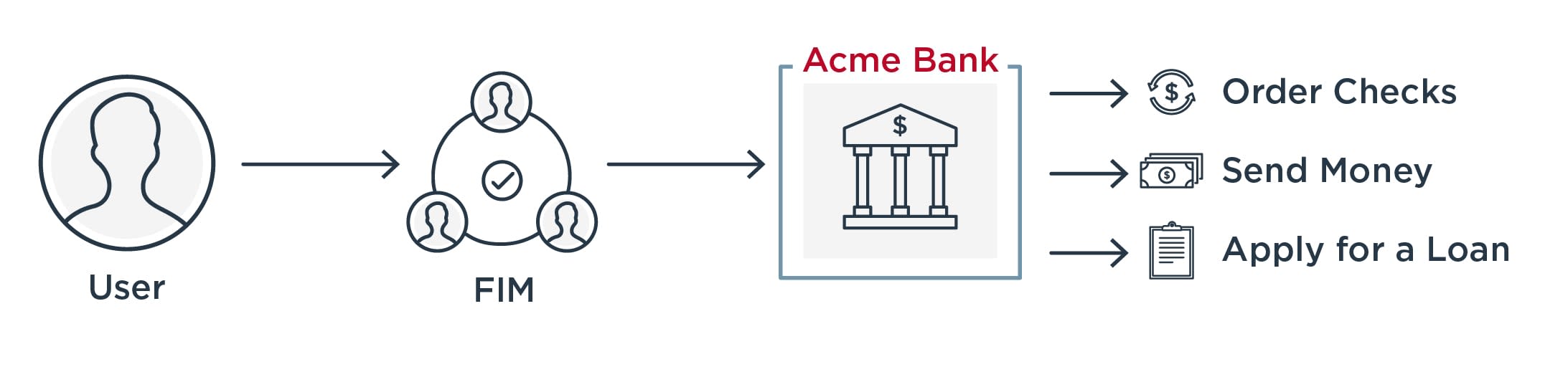

FIM wird beispielsweise benötigt, damit ein Unternehmen seinen Mitarbeitern den Zugriff auf Anwendungen von Drittanbietern wie Salesforce, Workday oder Zoom mit einem Klick ermöglichen kann. Zurück zum Beispiel der Bank: Mit FIM können Bankkunden nahtlos auf Bankdienstleistungen zugreifen, die extern verwaltet werden, wie z.B. Scheckbestellungen, der Geldversand über PayPal und die Beantragung eines Kredits.

Wie funktioniert das Federated Identity Management?

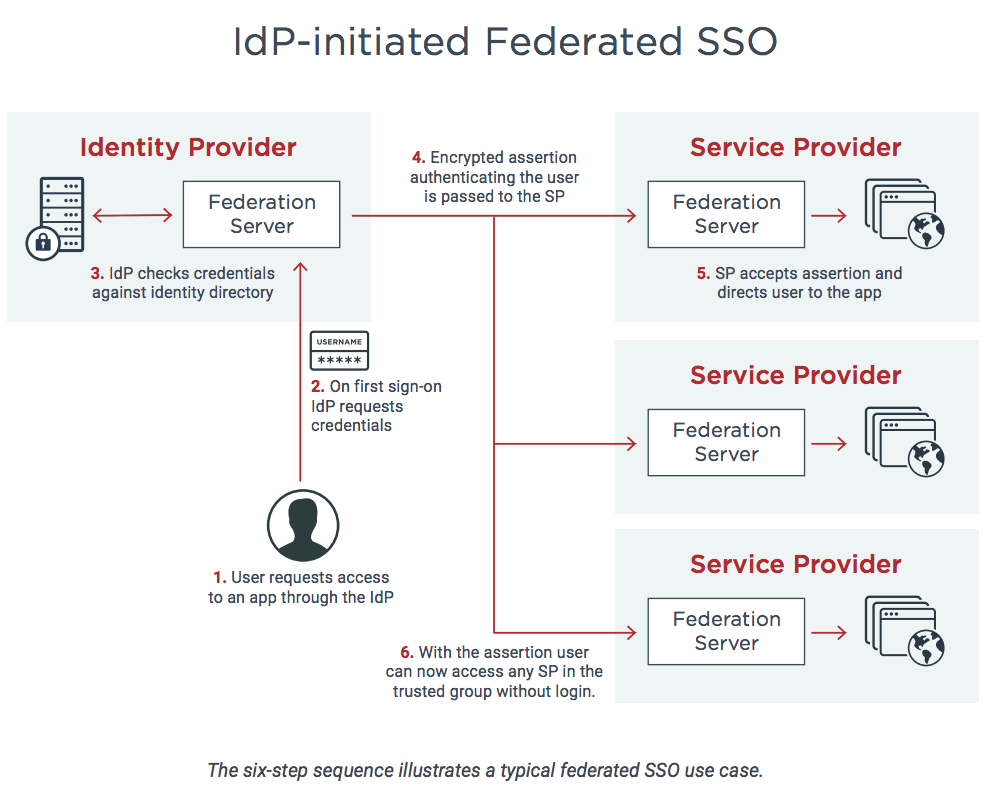

Es gibt verschiedene Workflows für föderierte Identitätslösungen, aber in den meisten Fällen dient ein einzelnes Unternehmen als Identitätsanbieter (IdP), bei dem die Identität eines Benutzers hinterlegt wird. Der IdP baut eine vertrauenswürdige Beziehung zu Dienstanbietern (SP, Service Provider) auf, die sich außerhalb der Sicherheitsdomäne des ursprünglichen Unternehmens befinden.

So kann beispielsweise das Unternehmen eines Mitarbeiter der IdP sein, während es sich bei Drittanbieter-Apps, die er für seine Aufgaben verwendet, um SPs (Dienstanbieter) handelt. Das folgende Diagramm veranschaulicht die sechsstufige Prozessabfolge für diesen Anwendungsfall.

- Der Mitarbeiter beantragt den Zugriff auf eine App über sein Unternehmen (dem IdP).

- Der IdP fordert den Mitarbeiter zur Eingabe der Anmeldedaten auf.

- Der IdP authentifiziert die Identität des Mitarbeiters anhand gespeicherter Daten, die erstellt wurden, als der Benutzer sein Konto eingerichtet hat oder dem Unternehmen beigetreten ist.

- Wenn der authentifizierte Mitarbeiter versucht, auf eine Drittanbieter-App zuzugreifen, sendet der SP eine Anfrage an den IdP.

- Der IdP zeigt über eine SAML-Assertion oder ein anderes Protokoll an, dass der Benutzer authentifiziert wurde und die Erlaubnis hat, auf diesen Dienst zuzugreifen.

- Der Mitarbeiter kann fortfahren, ohne sich erneut anmelden zu müssen.

Vorteile des Federated Identity Managements

Für die digitale Transformation benötigen Sie die Möglichkeit, Ihren Mitarbeitern und Kunden auch dann einen leichten Zugriff auf die benötigten Ressourcen zu geben, wenn sich diese Apps und Dienste außerhalb der Firewall des Unternehmens befinden und von Drittanbietern verwaltet werden.

Das föderierte Identitätsmanagement hilft Ihnen beim:

- Stärken der Sicherheit gegen wachsende Bedrohungen und kostspielige Datenübergriffe

- Steigern der Produktivität Ihrer Mitarbeiter, da sie von überall und jedem Gerät aus arbeiten können

- Optimieren des Kundenerlebnisses, um Loyalität und Umsatz zu steigern

- Senken der Kosten und Steigerung der Effizienz Ihrer IT-Ressourcen

Weitere Informationen über das Federated Identity Management erhalten Sie in unserem Whitepaper über SAML 101.