Umfassende Zugriffssicherheit

PingAccess ist eine zentralisierte Lösung für Zugriffssicherheit mit einer umfassenden Richtlinien-Engine. Sie garantiert sicheren Zugang zu Anwendungen und APIs bis auf die URL-Ebene und sorgt dafür, dass nur autorisierte Benutzer Zugang zu benötigten Ressourcen erhalten.

Datenblatt lesen

Modernes Access-Management

für das digitale Unternehmen

- Sichere Autorisierung

Mit PingAccess haben Sie die komfortable Gewissheit, dass nur die richtigen Benutzer Zugang zu empfindliche Ressourcen erhalten. Eine umfassende Richtlinien-Engine gewährleistet, dass jeder, der Zugriff beantragt, sowohl über die entsprechenden Berechtigungen als auch über den passenden Benutzerkontext und Gerätestatus für den Zugriff auf Anwendungen verfügt. Bestimmte HTTP-Transaktionen über APIs können in nicht vertrauenswürdigen Kontexten mithilfe von Richtlinien unterbunden werden, z. B. wenn Administratoren „DELETE“ außerhalb des Unternehmensnetzwerks verwenden.

- Kontextbezogene Richtlinien

PingAccess kann Nutzer über bestimmte Ressourcen hinweg mit Richtlinien im Kontext verifizieren und ein diversifiziertes Spektrum an Methoden und Umständen bewerten, in denen der Benutzer um Zugriff anfragt. ABAC, RBAC, Authentifizierungsebenen, IP-Adresse, Websitzungs-Attribute, OAuth-Attribute und -Bereiche können zur Genehmigung oder Verweigerung des Zugriffs auf sensible Ressourcen eingesetzt werden. PingAccess kann auch mit Drittanbietern von Bedrohungsinformationen integriert werden, um die in den Autorisierungsrichtlinien vorgesehenen Kontextdaten zu ergänzen.

- Zentrale Verwaltung

Gewährleistet die konsequente Durchsetzung von Sicherheitsrichtlinien durch die Zentralisierung der Zugriffskontrolle über unterschiedliche Portfolios von Unternehmensanwendungen in hybriden IT-Umgebungen hinweg. Richtlinien für Webanwendungen, APIs und Einzelseitenanwendungen, die in jeder Domäne gehostet werden, können von einer einzigen Konsole aus geschrieben, verwaltet und aktualisiert werden.

- Zentrales Sitzungsmanagement

PingAccess abstrahiert Sitzungen von Anwendungen und APIs und eliminiert so das Risiko von Fehlern und inkonsistenten Sicherheitsparametern bei Sitzungen. Die Lösung verringert weiterhin das Risiko von Man-in-the-Middle-Angriffen wie beispielsweise „Session Hijacking“ mit verschlüsselten Sitzungs-Token, die auf spezielle Anwendungen ausgelegt sind.

- Kontinuierliche Autorisierung

PingAccess validiert kontinuierlich und in vorgegebenen Zeitabständen Authentifizierungs-Token über PingFederate. Wenn sich etwas im Benutzerkontext verändert (oder wenn eine einzelne Abmeldung eine Benutzer-Authentifizierung abbricht), werden alle Anwendungssitzungen sofort beendet.

Überall einsetzbar.

Kompromisslos schützen.

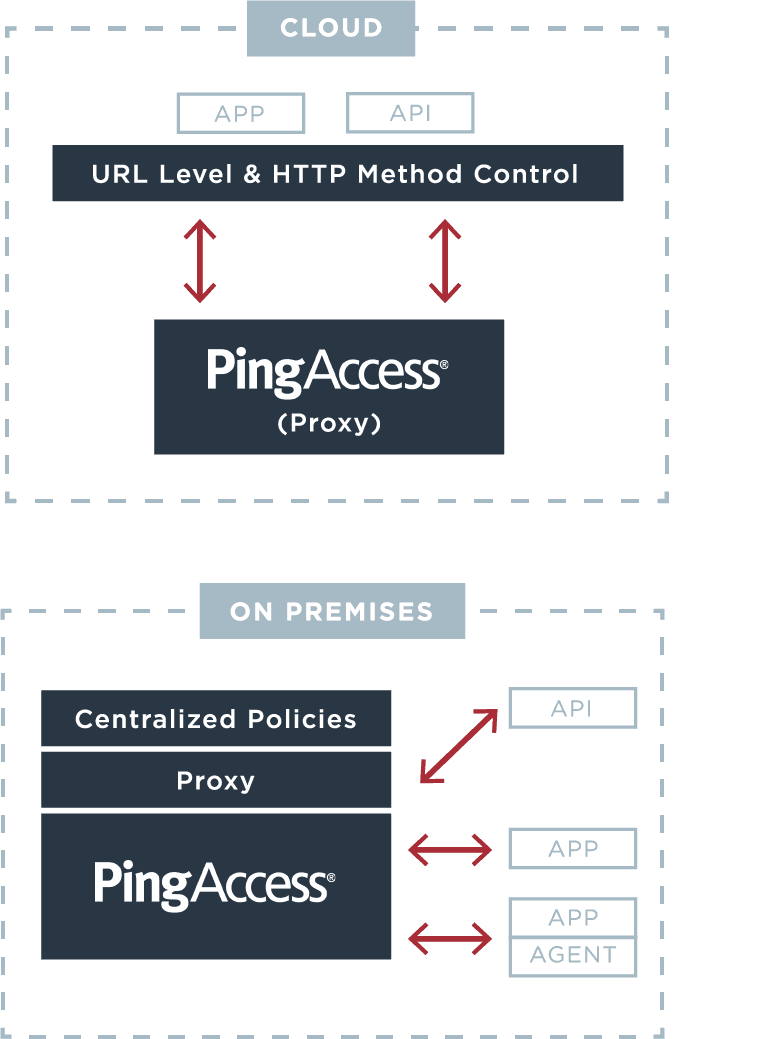

PingAccess lässt sich mit Agenten, Proxy oder einer Kombination aus beidem einsetzen und kann problemlos in Ihre Webanwendungen mit Apache, NGNIX, IIS und anderen Agenten eingebunden werden. Ganz gleich, wo Ihre Ressourcen gehostet werden, PingAccess kann standardbasiertes föderiertes SSO to all applications using HTTP header injection, JWT tokens and token mediation. You can even secure access and extend SSO to on-premises web applications through third-party cloud identity stores like Azure AD. To learn more about the PingAccess for Azure AD partnership, read our white paper.

Whitepaper erhaltenAutomatisierung in einem hybriden IT-Umfeld

Sie können PingAccess in Ihrem eigenen Rechenzentrum oder in der Cloud verwenden, um Ihre hybride IT-Umgebung zu unterstützen, und durch den Einsatz von Docker-Images und Cloud-Containerisierung schneller Werte schaffen. Dies bedeutet zusätzliche Flexibilität für Unternehmen, die für ihre private Cloud eine durch eine einzelne Tenant-Implementierung von PingAccess mögliche Kontrolle und Individualisierung einem Multi-Tenant IDaaS-Ansatz vorziehen.

Mehr erfahren

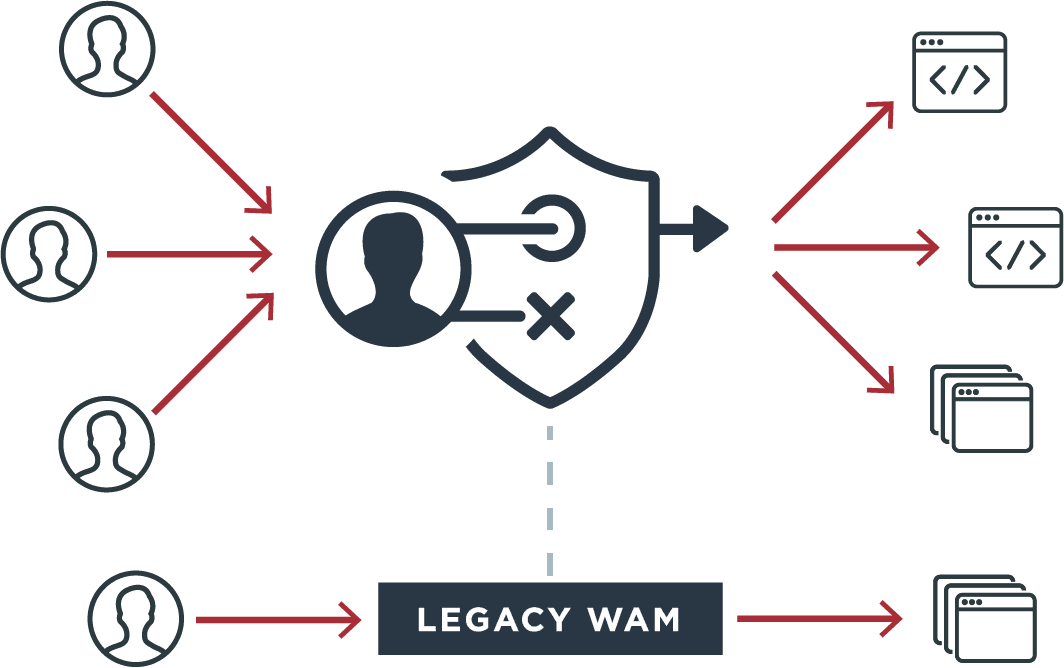

Mühelose Migration älterer WAM-Systeme

Angesichts Cloud, API und Mobile First lässt sich leicht nachvollziehen, wie einschränkend veraltete Systeme für das Web Access-Management (WAM) sein können. PingAccess bietet eine moderne und leichtgewichtige Lösung mit den erforderlichen Werkzeugen und der Expertise für eine Koexistenz oder Migration Ihres überholten WAM-Systems an. Token-Übersetzer und Tools für die Richtlinienmigration bringen die Koexistenz auf den Weg und vermeiden Ausfallzeiten. Sie können die Richtlinien Ihrer bisherigen WAM zur Verwendung automatisch in PingAccess migrieren und damit die Automatisierung von Erstellung, Prüfung und Promotion der Richtlinien zwischen Entwicklungsumgebungen auf den Weg bringen.

Fein abgestimmte API-Zugriffs-kontrolle

PingAccess bietet grundlegende API-Sicherheit durch die Kontrolle des Zugriffs auf die internen und öffentlichen APIs Ihres Unternehmens. Sie können mit der Lösung einen Schutzwall um ein geschütztes Netzwerk von mobilen, browser- oder serverbasierten Client-Anwendungen und geschützten APIs ziehen und sicherstellen, dass nur Benutzer mit den passenden Attributen Zugriff erhalten. Die API-Zugriffskontrolle von PingAccess ist außerdem noch engmaschiger und limitiert den Zugriff der Nutzer auf solche Transaktionen, die durch den Berechtigungsumfang in ihren Zugriffs-Token vorgegeben sind.

Whitepaper erhaltenSie sind bereit für den Einstieg in das moderne Access-Management mit PingAccess?

Starten Sie jetzt

Erfahren Sie, wie Ping Sie dabei unterstützen kann, sichere Mitarbeiter- und Kundenerlebnisse in einer sich schnell entwickelnden digitalen Welt zu schaffen.

Kostenlose Demo anfordern

Vielen Dank! Behalten Sie Ihren Posteingang im Auge. Wir melden uns bald bei Ihnen.S