Hier erfahren Sie, warum FIDO das Tor zu unserer Zukunft ohne Passwörter ist

Auf ganzen Welt versuchen die Unternehmen seit Jahren, die Verwendung von Passwörtern soweit wie möglich zu vermeiden oder ganz darauf zu verzichten. Einer der offensichtlichen Gründe ist die Sicherheit, denn Angriffe mit verlorenen oder gestohlenen Anmeldedaten sind die Ursache für 80 % der Datenschutzverletzungen. Die Produktivität ist ebenfalls ein Faktor, da Ihre Mitarbeiter jährlich viel Zeit bei der Eingabe, dem Zurücksetzen und Nachverfolgen von Passwörtern vergeuden und Ihnen diese Ressourcen entzogen werden.

Trotz dieser berechtigten Bedenken ist der Abschied von Passwörtern für viele Unternehmen eher ein theoretisches Langzeitprojekt als ein Fakt – aber das wird sich bald ändern. Für den Einstieg in die passwortlose Anmeldung sind keine größeren Investitionen in neue Hardware mehr erforderlich. Die Fortschritte der Multifaktor-Authentifizierung (MFA) auf Geräteebene mit biometrischen Faktoren wie Gesichts- und Fingerabdruckerkennung bieten Alternativen zu Passwörtern. Viele Mitarbeiter, die mit diesen Technologien bereits in der Freizeit Erfahrungen gemacht haben, wissen um die Geschwindigkeit und die bedienerfreundlichen Vorteile und sind daher auch offener, wenn es um ihren Einsatz am Arbeitsplatz geht.

Darüber hinaus kommt die passwortlose Anmeldung immer mehr in Fahrt, denn heutzutage können Unternehmen aus mehreren möglichen Authentifizierungsmethoden wählen. Es kann vorkommen, dass Ihre Organisation sich bereits für eine Variante entschieden hat, ohne dass Sie davon wissen. Im Folgenden finden Sie die typischen Verfahrensweisen, mit denen heutzutage eine passwortlose Anmeldemethode implementiert wird (von den aus technologischer Sicht eher einfachen bis hin zu den komplizierten Methoden):

- Weniger Anmeldungen: Durch die Verwendung einer zeitbasierten Richtlinie in einem Browser oder auf einem Gerät können Ihre Mitarbeiter ungehindert und ohne Anmeldeaufforderungen mit ihrer Arbeit fortfahren

- Passwortlose Anmeldung: Stärkere Methoden (Fingerabdruck, Gesichtserkennung, Push-Benachrichtigung, Hard Token usw.) als primäre Authentifizierungsmethode

- Zero Login: Ein Szenario ohne Benutzername oder Passwort, bei dem die Authentifizierung über ein Cookie erfolgt, das auf dem zugreifenden Gerät oder im Browser abgelegt wird

- FIDO Login: Anmeldung über einen offenen Standard für die passwortlose Authentifizierung, der auf Datenschutz und erhöhte Akzeptanz ausgelegt ist

Eben diese Methode – das FIDO-Login – bietet ein hohes Potenzial im Hinblick auf den Aufbau einer passwortlosen Zukunft – weltweit und branchenübergreifend. Lesen Sie weiter, um zu erfahren, warum der offene Standard FIDO dazu beiträgt, Sicherheitsbedenken zu zerstreuen und die Benutzer zur Akzeptanz der passwortlosen Authentifizierung zu bewegen.

Offene Standards stoßen auf höhere Akzeptanz

Es ist von ausschlaggebender Bedeutung, dass FIDO ein offener Standard ist. Offene Standards sind Technologien, die niemals proprietär sind und von einzelnen Unternehmen einzig aus Profitgründen unterhalten werden. Dies ist besonders wichtig im Identitätsbereich, wo Unternehmen, die mehrere Clouds und unterschiedliche IT-Umgebungen betreiben, nicht an die Vertrags- oder Produktstrategie eines bestimmten Anbieters gebunden sein wollen. Offene Standards bieten Unabhängigkeit. Schon allein deswegen ist die Geschichte von Ping durch die frühe Übernahme und den Beitrag geprägt, den das Unternehmen zu den meisten der heutigen Ausschüsse und Gremien für Identitätsstandards leistet.

Offene Standards sind auch unter Entwicklern gerne gesehen. Sie werden Ihre Entwickler und DevOps Teams leichter von dem weitläufigen Einsatz eines offenen Standards wie FIDO überzeugen können, als ihnen ein Authentifizierungsprotokoll schmackhaft zu machen, das nur für ein bestimmtes Ökosystem von Anwendungen vorgesehen ist. Wenn Entwickler das Potenzial eines offenen Standards erkennen, werden sie eher geneigt sein, sich damit zu befassen.

Zudem entwickeln sich offene Standards auch wesentlich schneller weiter. Zur FIDO-Allianz zählen Mitglieder wie Apple, Google, Visa, Microsoft und natürlich Ping. In Zusammenarbeit mit diesen Unternehmen und im Rahmen eines formellen Zertifizierungsprogramms werden ernsthafte Anstrengungen unternommen mit dem Ziel, die Kompatibilität zukünftiger Anwendungen und Geräte mit FIDO sicherzustellen. Die Entwicklung dieses Standards wird weitergeführt, um das Leben von Kunden und Mitarbeitern zu erleichtern und sicherer zu machen.

FIDO: Der passwortlose Standard

Die Organisation FIDO ist nichts Neues FIDO steht für Fast Identity Online (schnelle Identität online) und wurde 2013 mit der Absicht gegründet, Standards zu entwickeln und zu fördern, mit der die allgemeine Abhängigkeit von Passwörtern verringert werden kann. Eines der zentralen Probleme, mit denen sich die FIDO befasst, ist das Fehlen von Interoperabilität zwischen Geräten, Anwendungen und anderen Ressourcen, die passwortlose Erfahrungen ermöglichen würde. Der neueste FIDO Standard, der als FIDO2 bezeichnet wird, ist eine Kombination der Standards Client to Authenticator Protocol (CTAP) und Web Authentication (WebAuthn), die formell zertifiziert werden kann.

Der Datenschutz ist eine Schlüsselkomponente des FIDO. Anders als bei anderen Authentifizierungsszenarien wird mit FIDO niemals ein Service-Anbieter auf Ihre Anmeldeinformationen oder biometrische Daten zugreifen. Außerdem enthält Ihr FIDO bei einem Diebstahl oder Verlust keinerlei persönliche Informationen. Wenn in Ihrem Unternehmen eine Datenschutzverletzung auftritt, sind die Anmeldedaten Ihrer Mitarbeiter oder Kunden geschützt und können nicht anderweitig verwendet werden.

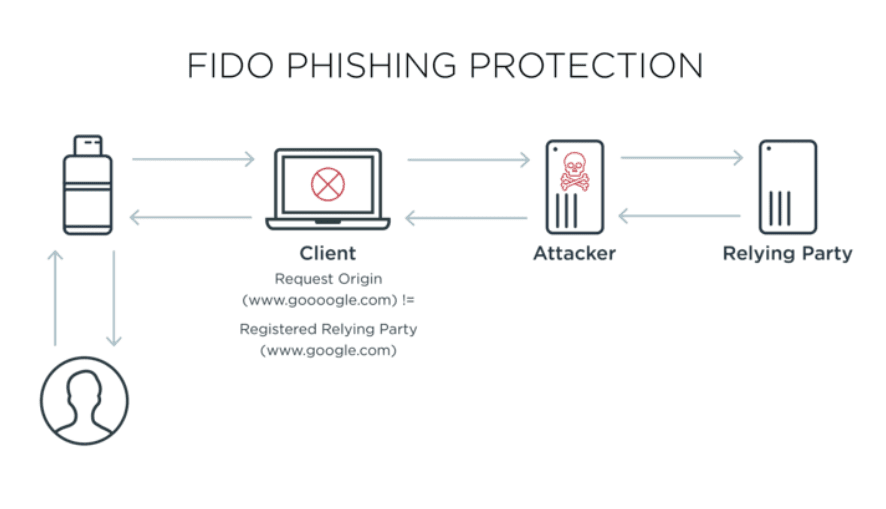

Das Einzigartige an FIDO ist die Asymmetrische Kryptographie (Public-Key-Verfahren), ein starker Authentifizierungsmechanismus, der das Risiko gängiger Angriffsarten (Session Hijacking, Man-in-the-Middle, Phishing, Malware usw.), die den Diebstahl von Anmeldedaten nach sich ziehen, weitgehend reduziert. FIDO kann diesen Mechanismus nutzen, da er auf der Authentifizierung mittels eines physischen Schlüssels basiert, also entweder einem Android- oder iPhone-Gerät oder einem Hardware-Token. Das Gerät muss bei einer bestimmten Website registriert sein, und diese Anmeldedaten können nicht anderweitig benutzt werden.

Zum besseren Verständnis, wie FIDO das Sicherheitsrisiko eindämmt, kann das Beispiel eines Mitarbeiters dienen, der auf einen Link in einer Phishing-E-Mail klickt. Er wird zu einer betrügerische Website weitergeleitet, die mit der Absicht erstellt wurde, die Anmeldedaten zu erfassen. Da die Authentifizierung jedoch auf dem Gerät oder Hardware-Token erfolgt, braucht der Benutzer keine Anmeldedaten eingeben, und da diese Website nicht für ihren FIDO-Schlüssel registriert ist, wird eine Anmeldung fehlschlagen.

Allerdings ist auch FIDO nicht perfekt. FIDO hat den einen bedeutenden Nachteil, dass zusätzliche Schritte durchgeführt werden müssen, um die erstmalige Registrierung vorzunehmen. Wenn ein FIDO-Gerät verloren geht, muss man sich mit einem neuen Gerät auf jeder einzelnen Website neu registrieren. Den Benutzern wird außerdem nahegelegt, eine Backup-Methode für die Authentifizierung vorzusehen, da sie ansonsten das Helpdesk anrufen müssen, um ihre Identität zu verifizieren.

Für Unternehmen ist es wichtig, sich diese Szenarien vor Augen zu führen und einfache Alternativen vorzubereiten, um den Mitarbeitern den Zugriff zu sichern. Sie sollte ebenfalls über eine Lösung verfügen, die mit unterschiedlichen Geräten, Authentifikatoren und Hardware-Token funktioniert, wie z. B. YubiKeys. Uns sind zum Beispiel Kunden begegnet, die Ladenangestellte mit Hardware-Token ausgestattet haben, weil diese ansonsten die Telefone nicht hätten verwenden können. Andere Kunden wiederum, die innerhalb kürzester Zeit auf Fernarbeit umstellen mussten (es fehlte ihnen die Zeit, Geräte zu kaufen und bereitzustellen), nutzten die PingID-App, damit ihre Mitarbeiter mit ihren eigenen Geräten in BYOD-Szenarien arbeiten konnten.

Die ersten Schritte

FIDO ist noch nicht überall – aber bereits auf dem besten Wege dahin. Im Zuge der Zertifizierung weiterer Produkte, wird Ihr Unternehmen feststellen, dass die Zahl der FIDO-Anwendungsfälle zunimmt. Das Einbetten von FIDO in Ihre neuen Apps und Dienste wird zu einer höheren Akzeptanz bei den Benutzern führen und Sicherheitsbedenken beilegen.

PingZero ist unsere passwortlose Authentifizierungsfunktion, die den FIDO Standard nutzt. Sie bietet die kennwortlosen Anmeldeoptionen, die Ihr Unternehmen braucht. Das technisch ausgereifte Angebot von Ping für Anmeldungen ohne Passwort umfasst zentralisierte Authentifizierungsdienste, die Ausweitung der MFA auf jede beliebige App und Ressource und sogar bedarfsgerechtes FIDO. Das Arbeiten ohne Passwörter ist ein wesentlicher Faktor bei der Bereitstellung von reibungslosen und sicheren digitalen Erfahrungen. Weitere Informationen erhalten Sie auf der Website von PingZero.