PingAuthorize liefert zentralisierte Authentifizierungsrichtlinien zur Beurteilung von Identitätsattributen, Berechtigungen und weitere kontextbezogenen Daten, um kritische Aktionen und das Abrufen hochwertiger Daten zu autorisieren. So können Sie Ihre Richtlinien und den Zugriff flexibel nach den Bedürfnissen Ihres Unternehmens verwalten und die Regeln auf einer Bedienoberfläche mithilfe einer Drag-und-Drop-Funktion innerhalb von Minuten aktualisieren. PingAuthorize bietet folgende Möglichkeiten:

Durchsetzen von Kundeneinwilligungen zur Datenweitergabe, um Bestimmungen einzuhalten

Schützen von Daten, die über Datenspeicher und APIs zugänglich sind

Neue digitale Geschäftsinitiativen ermöglichen

Zentralisieren der Governance-Regeln für den Datenzugriff

Auslagerung der Richtlinienverwaltung an Geschäftskunden anstatt Entwickler

Steuern des Zugriffs auf ganze Ressourcen oder einzelne Attribute

Bereitstellen eines delegierten Ressourcen-Managements

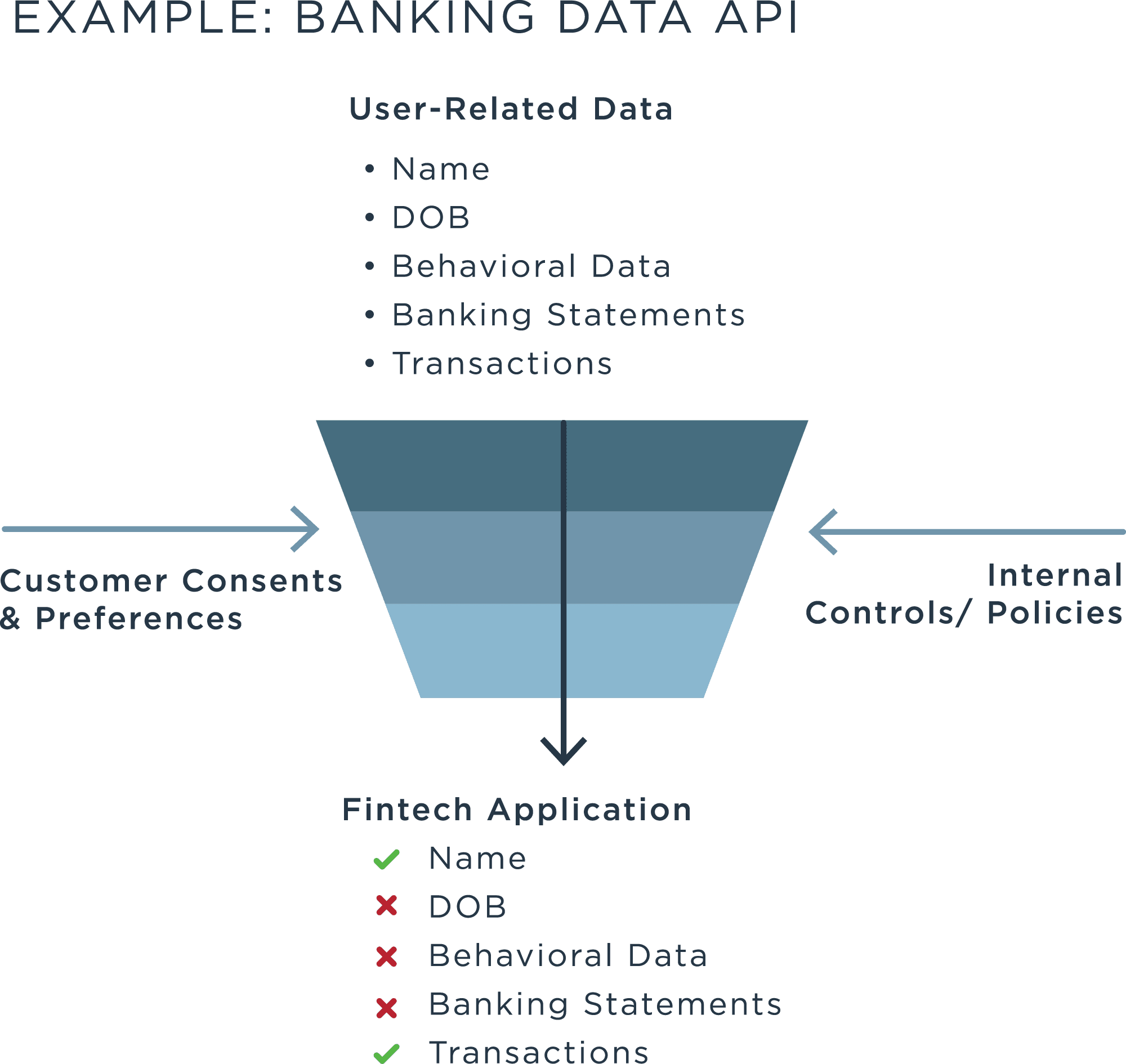

Mit PingAuthorize können Sie die Zugriffsberechtigungen für Ihre Kundendaten und die Vergabe von Handlungsspielraum für die APIs Ihres Unternehmens zentral und engmaschig kontrollieren. Sie können den Zugang anhand einer Kundeneinwilligung einschränken oder einfach die Verfügbarkeit von Attributen für diejenigen Anwendungen verhindern, für deren Funktion sie nicht erforderlich sind. PingAuthorize ist eine wichtige Ergänzung zum Kunden-IAM von Ping, das Ihnen einerseits helfen kann, Vertrauen aufzubauen und andererseits nahtlose und sichere Erfahrungen für Ihre Kunden ermöglicht. In einer Welt, die immer stärker von APIs bestimmt wird, hat dies besondere Relevanz.

Pressemitteilung

Leistungsmerkmale

|

Unterstützte Standards und Protokolle

|

So funktioniert es

FUNKTION DER VERWALTUNGSOBERFLÄCHE

Im Abschnitt „Trust Framework“ der Benutzeroberfläche können Administratoren die Datenquellen dynamisch verbinden und verwalten, die von einer Richtlinie verwendet werden, während Geschäftskunden unter „Policies“ die Hierarchien von Bedingungen und Regeln festlegen können, um Daten zu bewerten und Entscheidungen über Richtlinien zu treffen.

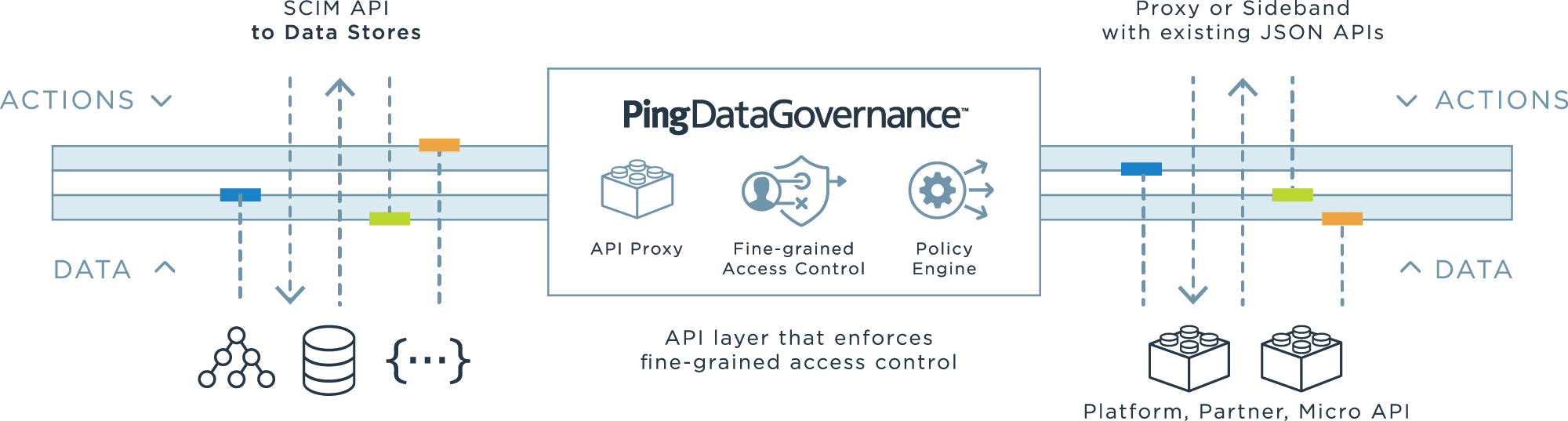

BEREITSTELLUNGSOPTIONEN: DATENSPEICHER UND APIs

Unternehmen haben die Möglichkeit, PingAuthorize in ein Verzeichnis oder einen anderen Datenspeicher zu implementieren, so dass Ihre Entwickler Zugriff auf Daten per Aufruf einer SCIM-API erhalten, statt sich direkt verbinden zu müssen. Alternativ dazu stellt die Implementierung von PingAuthorize auf der API-Ebene eine Methode dar, die Lösung so diskret wie möglich bereitzustellen. Als API-Security-Gateway kann PingAuthorize für bestehende API-Management-Gateways als Proxy oder Seitenband bereitgestellt werden. Es bewertet API-Anfragen und -Antworten und setzt Richtlinien-Entscheidungen durch – alles ohne dass Ihre Entwickler Änderungen an der Datenbank oder auf Microservices-Ebene durchführen müssen.

ANWENDBAR AUF ALLE STRUKTURIERTEN DATEN

Die fein abgestimmte Datenberechtigung und der Antwortfilter in PingAuthorize ermöglichen die vorkonfigurierte Anwendung auf Benutzerdaten auf der Verzeichnis- und/oder API-Ebene. Benutzerdaten sind jedoch nicht das einzige Ziel. Auf der API-Ebene kann PingDataGovernance jede Art von benutzerbezogenen strukturierten Daten verwalten, wie beispielsweise Patientenakten, IoT-Gerätedaten und Finanztransaktionen.

Vorteile

VERWALTEN VON DATENSCHUTZ UND EINWILLIGUNGEN

- Erfassen und Umsetzen von Kundeneinwilligungen zur Datenweitergabe

- Verwalten der kanalübergreifenden Datenfreigabe

- Umsetzen anpassbarer, zentralisierter Governance-Richtlinien, die ein breites Spektrum regulatorischer Einschränkungen berücksichtigen

- Autorisieren Sie die Auswahl der Daten und die Art ihrer Freigabe beruhend auf der Bewertung von Identität und weiteren kontextbezogenen Informationen

SCHÜTZEN VON DATEN, DIE ÜBER DATENSPEICHER UND APIS ZUGÄNGLICH SIND

- Lassen Sie Client-Anwendungen die Kundendaten per API-Aufruf abfragen, während Sie durch zentralisierte Richtlinien sicherstellen, dass nur die vorgesehenen Daten übermittelt werden

- Beurteilen Sie Identitätsattribute, Berechtigungen und weitere kontextbezogene Daten, um kritische Aktionen und das Abrufen hochwertiger Daten zu autorisieren

- Überlassen Sie die Art und Weise der Datenanforderung den API-Entwicklern

- Nutzen Sie zentralisierte Authentifizierungsrichtlinien zur Bewertung von Identitätsattributen, Berechtigungen und weiteren kontextbezogenen Daten, um kritische Aktionen und das Abrufen hochwertiger Daten zu autorisieren

ERMÖGLICHEN SIE NEUE GESCHÄFTSINITIATIVEN

- Aktualisieren Sie Richtlinien innerhalb von Minuten über eine Drag-and-Drop-Benutzeroberfläche. Bei Änderungen muss der Code Ihrer Apps nicht modifiziert werden

- Gewähren Sie Zugriff auf Daten und/oder Ressourcen, die auf Käufen von Kunden oder einer Business-Logik basieren

- Machen Sie Ihr Unternehmen unabhängig von den Release-Zyklen der IT-Softwareprodukte

Starten Sie jetzt

Erfahren Sie, wie Ping Sie dabei unterstützen kann, sichere Mitarbeiter- und Kundenerlebnisse in einer sich schnell entwickelnden digitalen Welt zu schaffen.

Kostenlose Demo anfordern

Vielen Dank! Behalten Sie Ihren Posteingang im Auge. Wir melden uns bald bei Ihnen.S